目录

一、前言

二、仔细检查面部动作

三、声音可以提供线索

四、观察视频中人物的身体姿势

五、小心无意义的词语

深造伪造危险吗?

一、前言

制作深度伪造视频就像在Word文档中编辑文本一样简单。换句话说,您可以拍下任何人的视频,让他们说您想说的话。您可以使用文本修改视频,就像文字处理那样,轻松添加新单词,删除不需要的单词,或重新编辑已完成的视频。

当然,这也大大增加了虚假内容的数量。您如何才能知道某个视频是不是深度伪造的呢?

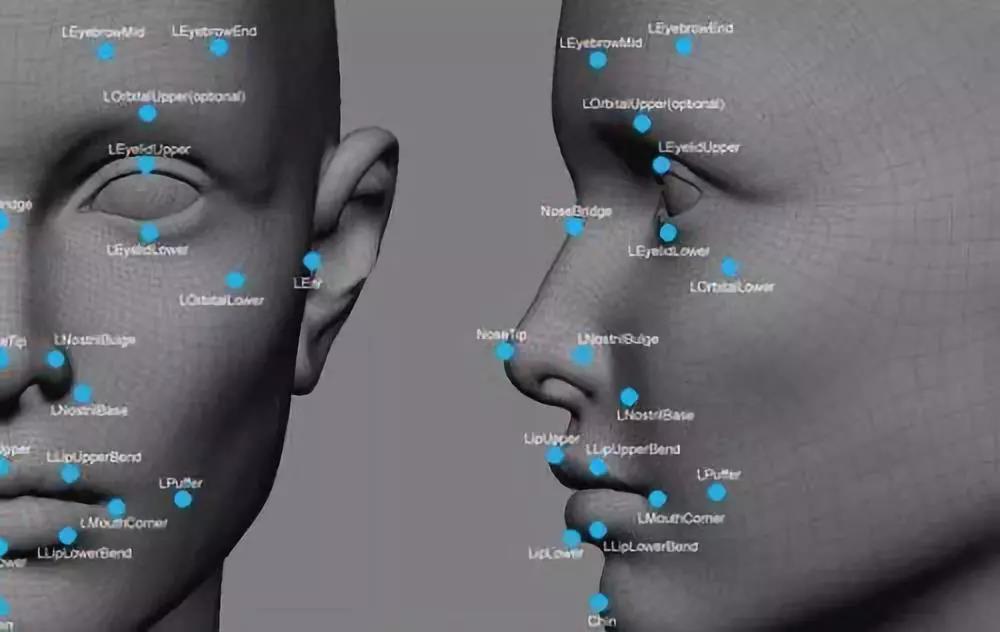

二、仔细检查面部动作

一个常见的警告信号是不自然的眼球运动或没有眼球运动,特别是看有没有眨眼。自然地模仿眨眼很困难。准确地重现眼球运动同样很有挑战性,因为某人的眼睛通常会随着另一个对话的人移动。

如果某人的脸上没有显示与他们所说的相符的适当情绪,那很可能是深度伪造内容。如果您能检测到人脸变形或图像混合,这些也表明视频可能是深度伪造的。

您应该留意那些看起来是真的,但人的脸和鼻子朝不同方向的视频。

三、声音可以提供线索

深度伪造内容制作者通常更注重视觉效果而不是音频,所以您可能会注意到声音或语音风格的不同。注意不同步的口型、机械的声音、奇怪的单词发音、数字背景噪音,甚至缺失音频。重要的是要意识到这些迹象,因为它们可能表明存在深度伪造内容。

此外,深度伪造内容创建者常常依赖目标人物的现有镜头或录音来生成逼真的视觉效果,但音频可能不会被同样令人信服地做手脚。这种视觉质量和音频质量之间的差异就可以用来检测深度伪造内容。记住,深度伪造技术在不断取得进步,所以必须保持警惕,了解用于创建和检测深度伪造内容的最新技术和工具。

四、观察视频中人物的身体姿势

如果一个人扭过头,或者以一种不连贯的方式从一帧移动到另一帧,或者如果他们的动作看起来失真或不自然,您应该有所怀疑。深度伪造内容的另一个迹象是,当一个人的体型看起来不自然,或者头部和身体的位置看起来奇怪或不一致时。深度伪造技术通常专注于面部特征,而不是整个身体,因此这是比较容易检测的异常地方之一。

有人可能把一个人的脸叠加到另一个人的身体上,让这个人看起来好像在说或在做他们从未实际说过或做过的事情。技术已有了长足发展,可以生成高度令人信服的以假乱真的深度伪造内容。

使用别人的身体姿势制作深度伪造视频的人获得的内容可能出现不一致。这给了您重要的线索,表明这类视频很可能是深度伪造的。

五、小心无意义的词语

无意义的词语在深度伪造内容创建中扮演着重要的角色,因为它们提供了一种改变或替代原始语音的工具。这些虚构的单词可能在任何语言中都不存在,它们被用来对深度伪造的音频部分做手脚。通过无缝地混合真实的单词和无意义的单词,深度伪造内容创建者旨在生成令人信服的音频,模仿目标对象的语音模式。因此,观众可能上当受骗,以为一个人说了或表达了他们没有说过或表达过的东西。

认出和识别无意义的单词可能具有挑战性,尤其是随着深度伪造技术不断进步。然而,个人可以采用几种策略来保护自己避免沦为深度伪造手段的受害者。首先,有必要验证分享内容的来源的可信度。依赖信誉良好、值得信赖的新闻媒体或经过验证的社交媒体账户,有助于尽量降低遇到深度伪造内容的风险。注意视频或音频的差异、不寻常的语音模式或不一致的地方有助于发现潜在的深度伪造内容。

深造伪造危险吗?

人工智能目前正在影响许多经济行业和人们的日常生活。深度伪造内容是另一个出色的人工智能产品。然而,不应该只从一个角度来看待它。深度伪造内容在医学和健康领域的表现尤为出色。您不应该仅仅把它与政客或名人的虚假镜头联系在一起。就像使用其他任何技术一样,如何使用深度伪造至关重要。因此,非常有用的无疑是将人工智能的优点引入到我们生活中的深度伪造技术,而不是虚假材料。

)

的页面报错问题)

)

)

从一道题看——CTFshow私教 web40)

)